文章作者:langouster

信息来源:邪恶八进制信息安全团队(www.eviloctal.com)

先来说URL编码,%加两位的16进制表示一个字符,比如’经过编码之后就是%27,这是人人都知道的URL编码规则,UrlUnescapeInPlace之类的API函数甚至于程序员自己写的URL译码函数都是基于这一思想。

然而,我们何必如此听话,试想一下要是%后跟的不是16进制数字而是像abc%hh会发生什么事呢。先看UrlUnescapeInPlace,

写个小程序试一下,abc%hh经过译码还是abc%hh;再看asp.dll是怎么译码的,在asp页面中写入 response.Write(request.QueryString("str")),然后用?str=abc%hh访问它,页面显示abchh,它直接把%给去掉了。

阅读全文 »

Tags: IIS,

SQL Injection,

SQL注入

from:s0n9 '5 b109

下面我要谈到一些sqlserver新的bug,虽然本人经过长时间的努力,当然也有点幸运的成分在内,才得以发现,不敢一个人独享,拿出来请大家鉴别,当然很有可能有些高手早已知道了,毕竟我接触sqlserver的时间不到1年:P

1.关于openrowset和opendatasource

可能这个技巧早有人已经会了,就是利用openrowset发送本地命令。通常我们的用法是(包括MSDN的列子)如下:

select * from openrowset('sqloledb','myserver';'sa';'','select * from table')

可见(即使从字面意义上看)openrowset只是作为一个快捷的远程数据库访问,它必须跟在select后面,也就是说需要返回一个recordset 。

阅读全文 »

Tags: SQL Injection,

SQL注入,

技巧

来源:Neeao

1.判断是否存在注入,加';and 1=1;and 1=2

2.判断版本 and ord(mid(version(),1,1))>51 /* 返回正常说明是4.0以上版本,可以用union查询

3.利用order by 暴字段,在网址后加 order by 10 /* 如果返回正常说明字段大于10

4.再利用union来查询准确字段,如: and 1=2 union select 1,2,3,……./*直到返回正常,说明猜到准确字段数。如过滤了空格可以用/**/代替。

5.判断数据库连接帐号有没有写权限,and (select count(*) from 阅读全文 »

Tags: PHP,

SQL Injection,

SQL注入

ps:标题是我自己加的

哇哈哈,昨天看到动易出补丁了,甚是郁闷,俺拿到这个0day都还没开始玩,就这样被洗白鸟,郁闷啊,早知道不玩动易主站,而且是get提交方式,当初如果听CN的话,也许这个0day还会一直埋在地下,刚看了下动易的补丁,这次补的地方不至这一个,哈哈,传说的7个以上的bug,不知道还省几个呢?下面是大概一个月前写的东西,发出来给大家搞一些懒惰的管理员,补丁都发2天了,还没补的话,就是管理员的错了哦,呵呵~~~38也还没补哦,要上的就快上,哈哈~~~

文章标题:动易最新未公开Bug

文章作者:WhyTt

漏洞发现时间:2006年10月22日

个人Blog:http://why_tt.mblogger.cn //个人

阅读全文 »

Tags: SQL Injection,

SQL注入,

动易

信息来源:Cnlnfjhh's Blog

前段时间的DZ,这些天的phpwind,闹的老外都关注了。

几天前www.milw0rm.com已经公布了另一个SQL injection exploit

代码大家都已经有了吧,不是剑心的,是国外的。

偶找了个动画给大家观看。

大家先看完这个,再去尝试Sql吧

点我下载动画演示

PS:

-t为时间,一般为10-15分钟

-t10

需要提取phpwind的key,密匙。如果不行就换另一个。

点我下载执行代码

PS:

前提条件:php.ini中的

short_open_tag = off

Tags: Exploit,

PHPWind,

SQL Injection,

SQL注入

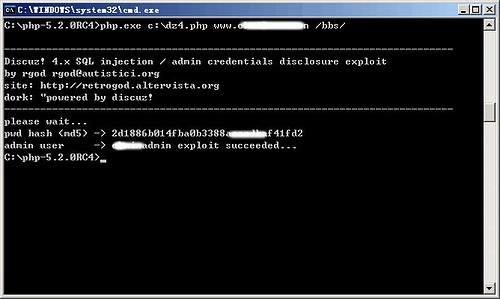

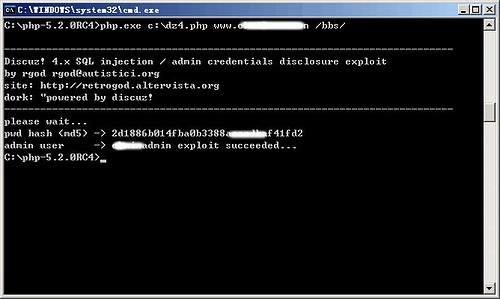

前段时间发过Discuz! 5.0.0 GBK版本的EXP

今天在CN.Tink那里看到的4.x的,我去原站转了过来,然后找了个Discuz! 4.1.0测试了一下,成功,看下面截图,Discuz! 5.0.0 GBK版本的那个EXP又许多朋友不知道怎么用,当时我说了下,还是有朋友不明白,这次我截了图上来,不知道怎么用的朋友看下应该明白的。

图:

阅读全文 »

Tags: Discuz!,

Exploit,

SQL Injection,

SQL注入