作者:lcx

来源:vbs小铺

zzzevazzz在他的名篇<<深入挖掘Windows脚本技术>>的结语中说到:“Windows脚本就像万能胶,能够把独立的程序、服务、控件组合起来完成任务。脚本编程的技巧就是组合的技巧。XP和2003比2000自带更多的命令行工具,WMI也大大加强了,脚本的功能水涨船高,可以说是‘只有想不到,没有做不到’,一切有待你的发掘。”这话很有道理,如果只把VBS看作是一个编程工具,用作写一些方便自己的小工具,对我们学入侵的人来讲则有点浪费其才能了。vbs简单易用,在入侵中用到好的话,会有意想不到的效果,这期就把我日常自己写自己用的三则vbs代码以飨读者。

一、用VBS来加管理员帐号

经常看到有人在论坛上讨论,在注入过程中明明有了sa帐号,但是由于net.exe 阅读全文 »

Tags: VBS

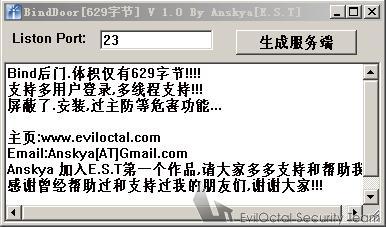

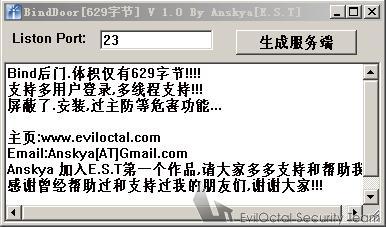

Bind后门.体积仅有629字节!!!!

支持多用户登录,多线程支持!!!

屏蔽了.安装,过主防等危害功能…

主页:www.eviloctal.com

Email:Anskya[AT]Gmail.com

Anskya 加入E.S.T第一个作品,请大家多多支持和帮助我

感谢曾经帮助过和支持过我的朋友们,谢谢大家!!!

啊哈哈~不好意思实在不知道说什么好…

最近捣鼓PE融缩技术…nasm的编译器

想不到好的名字所以就叫后门了

紧紧telnet是一个shell。。。没有其他功能

telnet 127.0.0.1 23

会得到一个shell。。。

请不要再测试。过主动防御,防火墙等技术了。。。

学习PE结构的产物

下载地址:acmd1.rar

来源:老邪的博客

不说废话,且看怎么实现,我先拿SOHU BLOG做示范.

1.测试过滤字符,下面都是构造XSS所需要的关键字符(未包含全角字符,空格是个TABLE,\/前是真正的空格),在个人档案处看过滤了哪些.

’’;:!–"<javascript JAvaSCriPT>=&#{()} \/

结果

’’;:!–"=&#{()} // (&后是amp,论坛过滤了)

过滤了"javascript","&"和"\"这两个转义字符串,因此HTML转码和CSS样式转码已无效,只好从属性和事件入手.

2.测试一个XSS常用属性和两个事件,貌似没有过滤字符.

expression

onerror

onload

3.下面开始尝试构造语句.如下:

阅读全文 »

Tags: Worm,

XSS

来源:安全焦点

MJ0011

2007-11-2

[email protected]

Anti-Rootkit目前扫描Hook的方法主要有以下几种:

1.对抗inline -hook ,IAT/EAT Hook

Anti-Rootkit使用读取磁盘上系统文件并将之进行map\重定位后,同内存中的代码进行对比的方法来检测inline hook(或EAT/IAT HOOK,后同),类似的工具例如Rootkit Unhooker, gmer, Icesword等等

为了对抗Anti-Rootkit的inline Hook扫描,Rootkit们使用一些方法来进行自己HOOK的隐藏

例如Shadow Walker的方法,HOOK Int 0Eh缺页中断来隐藏内存中被HOOK的代码

或者是例如流氓软件CNNIC中文上网,HOOK 阅读全文 »

#From http://www.loveshell.net

#剑心

这个漏洞在国庆前就已经发现,后来国庆回来发现google改版了,这个漏洞就被google意外修复了,就没有发布漏洞细节,但是最近发现google再次改版就又改回来了,正好我上次提到html injection( http://www.loveshell.net/blog/blogview.asp?logID=246 ),而这个漏洞正好是个例子,于是就拿出来讨论下,顺便对html injection造成的影响也做下简单的介绍,看看这种Xss到底能做什么:)

google是大型的网络服务商,只要登陆一次,就可以在google提供的各种服务里处于登陆状态,他的认证信息是采用cookie的方式,并且为了方便还是其 阅读全文 »

Tags: Gmail,

HTML injection

文章作者:教主

作者网站:黑色技术 [www.Rootkit.com.cn]

文章首发:forum.eviloctal.com

————————————————————————–

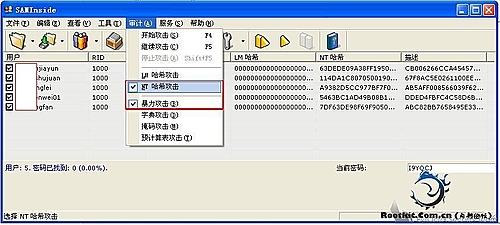

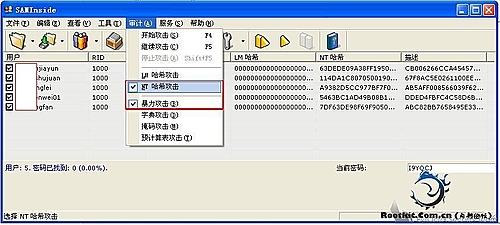

在内网嗅探的时候经常嗅探到N多的SMB散列值。但我没有见过有教程说如何利用破解。(除了CAIN自带的破解功能外)。这里是一个方法,希望对大家有帮助。。。

————————————————————————–

先用CAIN抓出 SMB的散列值,选择你要破解的远程计算机用户。右键–发送到破解器

然后选择 破解器 右键 导出

然后将导出的.LC文件改扩展名为.TXT

然后打开 SAMInside

差不多和破解SAM文件一样。。。嘿嘿。。

Tags: 内网,

渗透

by :vera

网软天下企业网站管理系统很多参数都是直接用request("id") 来接收参数,为什么他们那么放心呢?原来他们都包含了一个非常流行.很多ASP程序里都用的防注入代码,真的只需在有参数提交的文件中include防注入文件就是了安全吗?我们来看看这个防注入文件。

Check_Sql.asp

<%

Dim Query_Badword,Form_Badword,i,Err_Message,Err_Web,name

'——定义部份 头———————————————————————-

Err_Message = 1 '处理方式:1=提示信息,2=转向页面,3=先提示再转向

阅读全文 »

Tags: Cookie

来源:T4nk

代码(鬼仔注:代码放到了单独的txt中):article_1446_code.txt

———————————————- 下面为编译好的exp下载

04_002329_ms07055.rar

更新补丁

http://www.microsoft.com/downloads/details.aspx?FamilyId=9a5c9e5d-4908-48bf-9346-745b4c6f6d4e&displaylang=en

Tags: MS07-055