———————————————

http://www.neeao.com

Neeao's Security Blog

BCT授权本站独家转载,转载请保留此签名。

———————————————

Infos: 漏洞预警中心小组应急事件响应公告(BCTCERA0701)

Author: admin

Date: 31/10/2007

动易网站管理系统vote.asp页面存在SQL注入漏洞

测试系统:

动易(PowerEasy CMS SP6 071030以下版本)

安全综述:

动易网站管理系统是一个采用 ASP 和 MSSQL 等其他多种数据库构建的高效网站内容管理解决方案产品。

阅读全文 »

Tags: SQL Injection,

SQL注入,

动易,

漏洞

来源:安全焦点

绕过现代Anti-Rookit工具的内核模块扫描

(Bypass modern anti-rootkit tools's kernel mode scan)

MJ0011

[email protected]

2007-10-24

本文描述了一些方法,可以绕过目前主流的现代Anti-rootkit工具,包括但不限于:

Icesword 最新版

Gmer最新版

Rootkit unhooker 最新版

DarkSpy 最新版

AVG Anti-rootkit最新版

等等

目前的anti-rootkit工具中,对于内核模块主要采用如下几种扫描方式:

1.恢复ZwQuerySystemInformation的hook,然后利用功能号SystemModuleInformation进行枚举

阅读全文 »

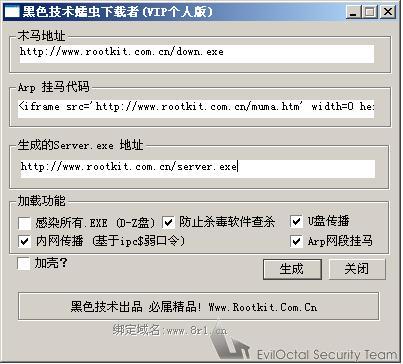

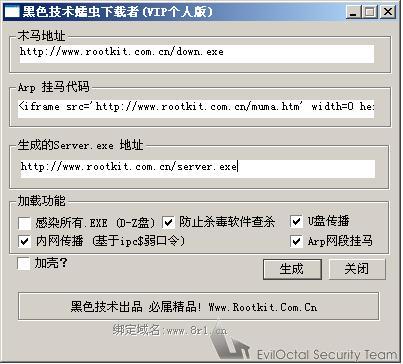

原始出处:www.Rootkit.com.cn

首发:邪恶八进制信息安全团队(www.eviloctal.com)

Paris/0.2.1 (01/14/2007)

研究成果:

www.rootkit.com.cn

www.horseb.org

软件作者:horseb (黑色技术成员组 www.rootkit.com.cn )

此工具能够让你在内网渗透中事半功倍.让你的计算机属于对方内网的状态。

使用方法:

目前流行的httptunnel其实还属于正向隧道,有WINDOWS OS的防火墙或ipsec端口过滤比较严格的话,没办法使用,而且现在的通道除了VPN比较可靠安全,其他都不可靠。

Paris经过使用比较安全可靠

目前主要有下面的用法:

1.入侵内网时,在能占领的出口或代理主机上运行softrouter,外网softrouter 阅读全文 »

Tags: VPN,

渗透

文章作者:教主

信息来源:邪恶八进制信息安全团队(www.eviloctal.com)

作者网站:黑色技术 www.Rootkit.com.cn

——————————————————–

公开源码用于编程交流。利用此代码修改或传播与作者无任何关系。

代码环境:Vc++

需要Winpcap 支持

解压缩密码:fengzi

—————淫荡的分割线———————–

此份代码很乱,没有太大的技术含量,高手可以飘过。。。。

——————————————————–

下载地址:ArpWorm.rar

Tags: Worm,

下载者,

源码

文章作者:oldjun&flyh4t[ 脚本安全小组]

信息来源:邪恶八进制信息安全团队(www.eviloctal.com)

注意:文章已经发表在《黑客手册》后由作者友情提交到邪恶八进制信息安全团队技术论坛,转载请注明出处

FooSunCMS(风讯网站管理系统)是由四川风讯科技发展有限公司自主编写的一套ASP+ACCESS/MSSQL的内容管理系统程序,FoosunCMS已形成内容管理系统整站解决方案。虽然其功能强大,但是在安全性上去是非常脆弱。

记得以前风讯刚出4.0时,过滤的关键字如下:

f_NoSqlHack_AllStr="'|;|and |chr(|exec |insert |select |delete from|update |mid(|master."

阅读全文 »

Tags: 漏洞,

风讯

AUTHOR:kj021320

TEAM: I.S.T.O

JAVA WEB文件上传 是取用户提交的文件名字而不是从random取随机器数字 就值得注意了

跟以前ASP+ADO.STREAM的上传漏洞同理

因为 WINDOWS平台不支持 带有\00字符的文件目录或者文件名字

所以 JAVA虽然与平台无关 但是他底层操作的时候必定是调用平台的API 所以就会难免有些与平台关联的

安全隐患或者漏洞令 JAVA语言开发者不能一一顾及周全 OK 下面是一个简单的代码例子

String filepath="c:\\kj021320.jsp"+(char)0+".txt";

System.out.println(filepath);

FileOutputStream fos=new FileOutputStream(filepath);

阅读全文 »

Tags: JAVA,

漏洞

Author: Polymorphours

Email: Polymorpho…@whitecell.org

Homepage:http://www.whitecell.org

Date: 2007-10-23

这个内核提权的0day发现有段日子了,据说最近被 Symantec 拣到并报给了 MS,

经内部讨论后决定把细节公布出来,本意是和大家共同探讨,一起学习提高。此漏洞

程序仅供学习使用,对滥用此漏洞所造成的危害,Whitecell 组织与本人概不负责。

特此声名。

在分析 Windows 各个驱动程序的时候,无意间发现了一个漏洞,该漏洞可以让

任意用户提升到SYSTEM权限.该漏洞发生在驱动程序 secdrv.sys 的

IRP_MJ_DEVICE_CONTROL

阅读全文 »

Tags: secdrv.sys,

Windows,

漏洞