MS Windows (.ANI) GDI Remote Elevation of Privilege Exploit (MS07-017)

来源:milw0rm.com

04262007-gdi_remote_elevation_privilege_exploit_ms07_017_principal.zip

Tags: Exploit, MS07-017BBSXP最新漏洞简单分析以及利用

鬼仔注:好像是前段时间的文章了,我没有测试。文件头欺骗。

来源:寒水芊芊'blog

PS:天涯那看到的.没经过测试.又是伪装木马上传.文章早出来了.转来.大家测试下.!

无意间发现一个BBSXP的0day,经过我自己测试,有80%左右的成功率,现在已经隔了1个月了,你们能不能利用我不保证。不过估计还有很多没有打上补丁的。以下介绍仅为学习交流使用,请勿用于非法用途。

这个漏洞存在于bbsxp的最新版本(官方的不是最新版)漏洞估计比上次某人发的bbsxp注入漏洞更加严重。很简单,我这个是上传,而且是杀access和sql版,直接就可以拿到webshell,至于拿到webshell后……

首先大家看一段代码,这个是我从网上下的一套bbsxp最新版,我先简单分析以下三段代码:

阅读全文 »

WordPress v2.1.3 >> remote file include

鬼仔注:前两天看到的,一直考虑要不要放上来,因为我测试没有成功,只是爆出了物理路径(文章末尾附图)。有测试成功的说明下。

来源:SecurityFocus

by : www.hackeraz.ir userz , saeid…

++++++++++++++++++++++++++++++++++++

####################################################

#WordPress >> 2.1.3 Remote File Inclusion #

####################################################

Affected Software .: WordPress >> 2.1.3 #

阅读全文 »

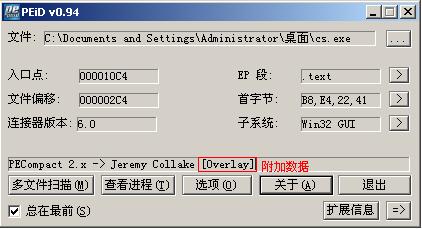

从一木马分析到生成器编写过程

【文章标题】: 一个木马的分析

【文章作者】: Open[x.g.c] 中国X黑客小组 ( http://www.cnxhacker.com/ )

【作者邮箱】: [email protected]

【下载地址】: 自己搜索一下被挂了马的网页或查找一下自己机子上有没有

【加壳方式】: PECompact 2.x

【编写语言】: vb

【操作平台】: winxp

【作者声明】: 只是感兴趣,没有其他目的。失误之处敬请诸位大侠赐教!

【详细过程】

阅读全文 »

投票系统的作弊与防范

信息来源:邪恶八进制信息安全团队(www.eviloctal.com)

文章作者:fhod

文章首发邪恶八进制转载请注明原始来源

前几日朋友找我帮忙.说是在一个网站参加样板房投票竞选.有没有办法帮他刷第一票.心肠好的我自然是答应了.然后朋友发来了网站..看了下是asp的..服务器安全做的还不错..没找到任何程序上的漏洞..通过旁注提权入侵进去后.发现管理员真的是很变态..本来打算修改数据库的.刚看了下投票的代码准备找出数据库连接文件.就被管理踢了..接着这事就搁下了..过了几天朋友又催..只好又看了下..才发现所有的漏洞都已经补掉..

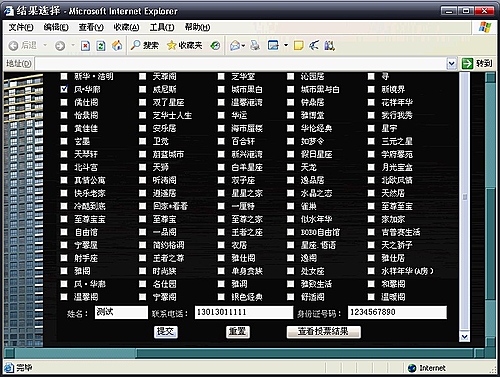

还是直接从投票上入手把.希望可以找到突破口直接达到刷票的目的.投票选项如图1.