来源:http://www.cppblog.com/simmy2/

到目前为止,我已经介绍了QQProtocol中代码的基本结构:

CQQUser存储一个QQ用户的所有信息,包括客户指定信息(用户名,密码等)和服务器返回信息(指在和服务器通讯过程中服务器“设置的”信息,如各种各样的密钥是在和服务器通讯过程中某些特定步骤由服务器生成并返回的,而还有些信息如服务器IP和端口则是最初由客户指定,但有可能因为服务器重定向而改变,等等等等)

CInPacket和 COutPacket是发送/接收包基类,CBasicInPacket/CBasicOutPacket是QQ基本协议族发送/接收包基类, CBasicFamilyParser是QQ基本协议族消息管理器,至于要和QQ服务器正常通讯,还要用“翻译”成QQ服务器的“语言”——由 CCrypter加密/解密包

阅读全文 »

Tags: QQ

by:传说中的疯子

动易27个0day之一:vote.asp注入

本来动易只看到了26个。

但是现在外面竟然流传了一个我没发现的,痛苦中。

竟然连这么简单的漏洞都没发现。

今天听到这个文件有问题。

拿到组件调试一下:

以下是一些细节。

VoteOption参数注入(其他的参数就没看了)

他们先过滤了"–"再过滤";"

测试方法:

VoteOption的值为1=1 update PE_Admin set adminname=0x61-;-时,修改管理员的用户名。

Tags: SQL Injection,

SQL注入,

动易,

漏洞

———————————————

http://www.neeao.com

Neeao's Security Blog

BCT授权本站独家转载,转载请保留此签名。

———————————————

Infos: 漏洞预警中心小组应急事件响应公告(BCTCERA0701)

Author: admin

Date: 31/10/2007

动易网站管理系统vote.asp页面存在SQL注入漏洞

测试系统:

动易(PowerEasy CMS SP6 071030以下版本)

安全综述:

动易网站管理系统是一个采用 ASP 和 MSSQL 等其他多种数据库构建的高效网站内容管理解决方案产品。

阅读全文 »

Tags: SQL Injection,

SQL注入,

动易,

漏洞

来源:安全焦点

绕过现代Anti-Rookit工具的内核模块扫描

(Bypass modern anti-rootkit tools's kernel mode scan)

MJ0011

[email protected]

2007-10-24

本文描述了一些方法,可以绕过目前主流的现代Anti-rootkit工具,包括但不限于:

Icesword 最新版

Gmer最新版

Rootkit unhooker 最新版

DarkSpy 最新版

AVG Anti-rootkit最新版

等等

目前的anti-rootkit工具中,对于内核模块主要采用如下几种扫描方式:

1.恢复ZwQuerySystemInformation的hook,然后利用功能号SystemModuleInformation进行枚举

阅读全文 »

文章作者:oldjun&flyh4t[ 脚本安全小组]

信息来源:邪恶八进制信息安全团队(www.eviloctal.com)

注意:文章已经发表在《黑客手册》后由作者友情提交到邪恶八进制信息安全团队技术论坛,转载请注明出处

FooSunCMS(风讯网站管理系统)是由四川风讯科技发展有限公司自主编写的一套ASP+ACCESS/MSSQL的内容管理系统程序,FoosunCMS已形成内容管理系统整站解决方案。虽然其功能强大,但是在安全性上去是非常脆弱。

记得以前风讯刚出4.0时,过滤的关键字如下:

f_NoSqlHack_AllStr="'|;|and |chr(|exec |insert |select |delete from|update |mid(|master."

阅读全文 »

Tags: 漏洞,

风讯

AUTHOR:kj021320

TEAM: I.S.T.O

JAVA WEB文件上传 是取用户提交的文件名字而不是从random取随机器数字 就值得注意了

跟以前ASP+ADO.STREAM的上传漏洞同理

因为 WINDOWS平台不支持 带有\00字符的文件目录或者文件名字

所以 JAVA虽然与平台无关 但是他底层操作的时候必定是调用平台的API 所以就会难免有些与平台关联的

安全隐患或者漏洞令 JAVA语言开发者不能一一顾及周全 OK 下面是一个简单的代码例子

String filepath="c:\\kj021320.jsp"+(char)0+".txt";

System.out.println(filepath);

FileOutputStream fos=new FileOutputStream(filepath);

阅读全文 »

Tags: JAVA,

漏洞

Author: Polymorphours

Email: Polymorpho…@whitecell.org

Homepage:http://www.whitecell.org

Date: 2007-10-23

这个内核提权的0day发现有段日子了,据说最近被 Symantec 拣到并报给了 MS,

经内部讨论后决定把细节公布出来,本意是和大家共同探讨,一起学习提高。此漏洞

程序仅供学习使用,对滥用此漏洞所造成的危害,Whitecell 组织与本人概不负责。

特此声名。

在分析 Windows 各个驱动程序的时候,无意间发现了一个漏洞,该漏洞可以让

任意用户提升到SYSTEM权限.该漏洞发生在驱动程序 secdrv.sys 的

IRP_MJ_DEVICE_CONTROL

阅读全文 »

Tags: secdrv.sys,

Windows,

漏洞

来源:fhod's Blog

作者:fhod 小财

说明:文章已发表于黑客手册07年10期,转载请注明出处!

对明小子QQ密码特工软件的分析 —-小财

今天无聊给一朋友讲解QQ盗取原理,从网上找了一个工具 “明小子QQ密码特工”结果发现这个软件有后门。下面就让我带着大家来分析一下。

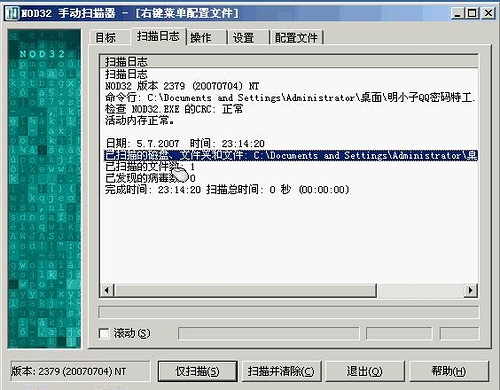

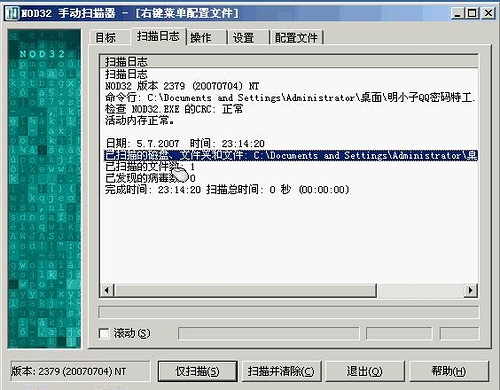

首先我们用nod32来查一下有没有毒。图1

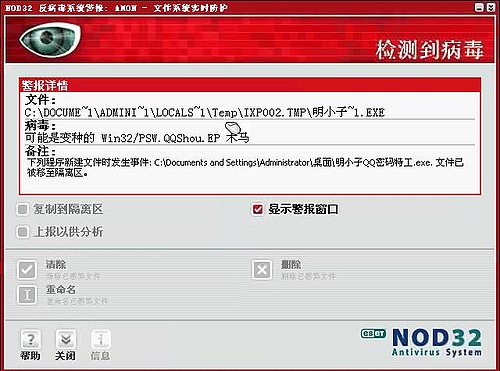

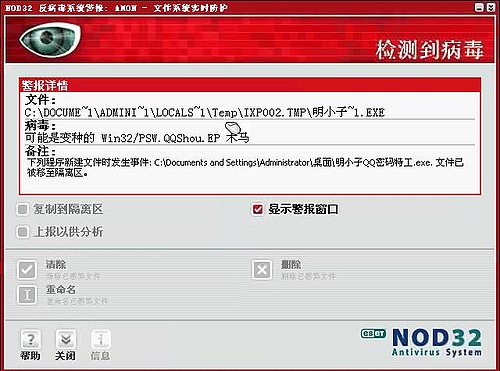

看到了吧没有病毒。我们把监控打开在运行看看图2

看到了吧 NOD32检测到了病毒。为了确认一下。我再用‘木马辅助查找器’的文件监视功能来检测下。

阅读全文 »

Tags: QQ