分类 ‘工具收集’ 下的日志

MS Windows DNS RPC Remote Buffer Overflow Exploit (port 445) v2

鬼仔注:V2

看到有朋友留言说不知道怎么编译,这里说下用VC里用Makefile文件编译的方法:

运行cmd.exe

进到vc/bin目录

运行vc-vars32.bat

进到makefile所在的目录

nmake /f makefile

来源:milw0rm

Exploit v2 features:

– Target Remote port 445 (by default but requires auth)

– Manual target for dynamic tcp port (without auth)

– Automatic search for dynamic dns rpc port

– Local and remote 阅读全文 »

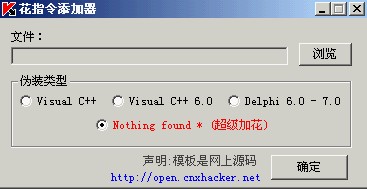

windows溢出点定位工具

来源:7jdg's Blog

by 孟方明[-273℃]

usage:locate.pl <host> <port> <times> <adds> <rep1> <rep2> <rep3> <ret<loc>> [p]

host======>目标主机IP地址(必选项)

port======>目标端口(必选项)

times=====>重复次数(必选项)

adds======>需要后推多少个字符(1-3)没有填0

rep1======>第一次替换数字(没有填0)

rep2======>第二次替换数字(同上)

rep3======>第三次替换数字(同上)

ret=======>指定返回地址(默认填0)

loc=======> 阅读全文 »

XAMPP Mssql_Connect Remote Buffer Overflow Vulnerability

鬼仔注:XAMPP(Apache+MySQL+PHP+PERL)是一个功能强大的建站集成软件包。我见过有不少站为了省事直接用这个做,我以前测试东西也用这个搭建过环境。影响的版本挺多:

XAMPP Apache Distribution 1.4.14

XAMPP Apache Distribution 1.4.13

XAMPP Apache Distribution 1.4.12

XAMPP Apache Distribution 1.4.11

XAMPP Apache Distribution 1.4.10 a

XAMPP Apache Distribution 1.4.10

XAMPP Apache Distribution 1.4.9

XAMPP Apache Distribution 1.4.8

阅读全文 »

MS Windows DNS RPC Remote Buffer Overflow Exploit (port 445)

来源:milw0rm

Microsoft DNS Server Remote Code execution Exploit and analysis

Advisory: http://www.microsoft.com/technet/security/advisory/935964.mspx

This remote exploit works against port 445 (also Microsoft RPC api used)

Author:

* Mario Ballano ( mballano~gmail.com )

* Andres Tarasco ( atarasco~gmail.com )

Timeline:

阅读全文 »