==Ph4nt0m Security Team==

Issue 0x02, Phile #0x08 of 0x0A

|=—————————————————————————=|

|=—————–=[ 绕过卡巴斯基主动防御系统方法的讨论 ]=—————-=|

|=—————————————————————————=|

|=—————————————————————————=|

|=————————=[ By lisl03 ]=———————–=|

|=———————-=[ <lisl03_at_gmail.com> ]=———————=|

|=—————————————————————————=|

卡巴斯基的主动防御系统自推出以来,大大增强了系统的安全特性,使得以前常用一些

攻击操作变得不那么容易了。在执行溢出攻击的时候,如果我们的ShellCode刚获得执行就

被卡巴给拦了下来,那么经过精心编写的漏洞EXP程序将就此作罢了。因此,有必要研究一下

ShellCode的编程过卡巴斯基主动防御的问题。

阅读全文 »

Tags: Ph4nt0m,

Ph4nt0m Webzine,

WebZine,

主动防御,

卡巴斯基

作者:x140cC[X.G.C] http://cnxhacker.net

来源:IT168

原文地址:http://safe.it168.com/ss/2007-09-20/200709201056341.shtml

简介:在众多反病毒产品中,卡巴斯基在用户口碑相当不错,很多用户都说卡巴司基的虚拟机脱壳技术很强。然而笔者仅仅对通用的“加壳”步骤进行了小小的调整,却有了惊人的发现——仅通过简单的壳头修改,卡巴大叔竟然无语了。

“小样,你以为你穿了马甲我就不认识你了?”这句台词耳熟能详。现在用户用这句话来形容反病毒厂商的脱壳技术。这项技术的产生与病毒程序编写者使用的“加壳”技术密切相关。

众所周知,所谓“加壳”就是一种通过一系列数学运算,将可执行程序文件或动态链接库 阅读全文 »

Tags: 卡巴斯基

鬼仔注:还是利用修改时间达到使卡巴失效的目的。不过据说卡巴下个版本要修正这个问题了。

作者:雪狐

Private Sub Form_Load()

Date = Date - 5000

End Sub

Private Sub Timer1_Timer()

Date = Date + 5000

End

End Sub

很简单的几句话,timer设置15秒即可!

运行程序后日期由正确的日期减去5000天,然后经过15秒后又加上5000天!恢复了原来的时间!

卡巴在这个15秒内停止保护!!

呵呵

很爽了,比网上流行的bat写的好的没法说了!

Tags: 卡巴斯基

来源:gyzy's Blog

【庆祝八一建军节】

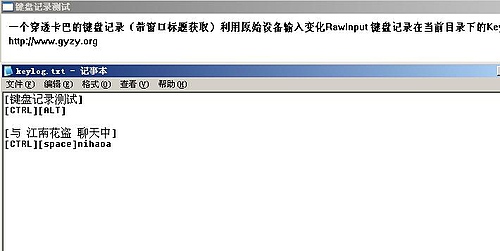

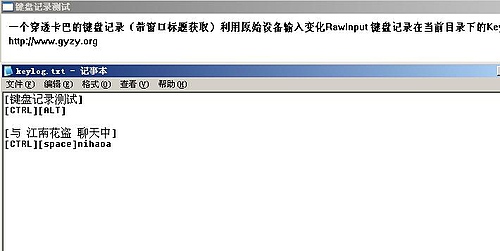

一个穿透卡巴的键盘记录(带窗口标题获取)

利用原始设备输入变化RawInput 进行键盘记录

记录的东西在当前目录下的Keylog.txt中

整个工程文件下载:keylogger.rar

Tags: 卡巴斯基

新闻来源:rootkit.com

6月4日,国外著名Rootkit研究站点rootkit.com上发表了一篇文章: "Exploiting Kaspersky Antivirus 6.0-7.0" 作者为EP_XOFF/UG North,是著名的反Rootkit工具Rootkit Unhooker,Process walker的开发者文章中作者声称,卡巴斯基反病毒软件从6.0到目前最新的7.0版中始终存在这一个严重的漏洞该漏洞最早由MS-Rem发现,安装了卡巴斯基反病毒软件后,任何具有最低用户权限的用户也可以使系统蓝屏崩溃该漏洞主要存在与卡巴斯基反病毒软件用于挂钩 SSDT NtOpenProcess的代码中该段代码用于阻止其他程序打开卡巴斯基的自身进程,以达到自我保护的目的在该函数中,卡巴 阅读全文 »

Tags: 卡巴斯基,

漏洞

文章作者:gyzy [E.S.T](www.gyzy.org)

信息来源:邪恶八进制信息安全团队(www.eviloctal.com)

本文已经发表在《黑客防线》2007年2月刊。作者及《黑客防线》保留版权,转载请注明原始出处。

适合读者:木马爱好者

前置知识:汇编语言基础,PE结构基础

文/图 孤烟逐云(gyzy)【江苏大学信息安全系 & 邪恶八进制信息安全团队】

今年四月份的黑防有一篇文章《把任意可执行文件作为木马载体》,文中介绍了通过给可执行文件添加一个新节并修改程序入口点的方法来加载我们的特洛伊 DLL,此方法具有明显的病毒行为特征,卡巴会将其识别为新的Win32病毒,据我的理解,凡是入口点不是指向代码节的它都会报有毒.KIS是防火墙与杀毒软件等传统安全产品的超集, 阅读全文 »

Tags: 下载者,

卡巴斯基

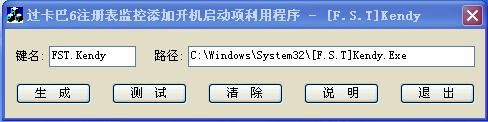

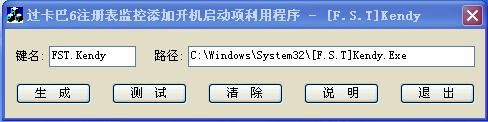

作者:Kendy

来源:Kendy's Blog

本程序配置生成的程序能绕过卡巴6注册表监控添加一个开机启动项。

程序思路来源于xyzreg兄的“注册表监控弱点演示程序”,Thanks。

在卡巴6.0.0.307主动防御全部开启的环境下测试通过。

注册表添加项:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\Explorer

下载地址:35940244.rar

Tags: 卡巴斯基