标签 ‘IIS’ 下的日志

突破一流信息监控系统等IIS防火墙实现注入

文章作者:langouster

信息来源:邪恶八进制信息安全团队(www.eviloctal.com)

先来说URL编码,%加两位的16进制表示一个字符,比如’经过编码之后就是%27,这是人人都知道的URL编码规则,UrlUnescapeInPlace之类的API函数甚至于程序员自己写的URL译码函数都是基于这一思想。

然而,我们何必如此听话,试想一下要是%后跟的不是16进制数字而是像abc%hh会发生什么事呢。先看UrlUnescapeInPlace,

写个小程序试一下,abc%hh经过译码还是abc%hh;再看asp.dll是怎么译码的,在asp页面中写入 response.Write(request.QueryString("str")),然后用?str=abc%hh访问它,页面显示abchh,它直接把%给去掉了。

阅读全文 »

IIS的AdminScripts下工具使用全解

信息来源:CCF

配置目录的存取权限

C:\Inetpub\AdminScripts>chaccess.vbs -a w3svc/1/ROOT -verbose

Usage: chaccess <–ADSPath|-a ADSPATH> 控制配置路径

[–computer|-c COMPUTER1[,COMPUTER2…]]指定机器名,IP也可。

[+read|-read] 主目录下的读取权限

[+write|-write]主目录下的写入权限

[+script|-script]主目录下的执行许可权限为纯脚本

[+execute|-execute]主目录下的执行许可权限为脚本和可执行程序

[+browse|-browse]主目录下的目录浏览权限

[–verbose|-v]当前版本

[–help|-?]

显示指定路径的属性及状态信息

C:\Inetpub\AdminScripts>dispnode help

阅读全文 »

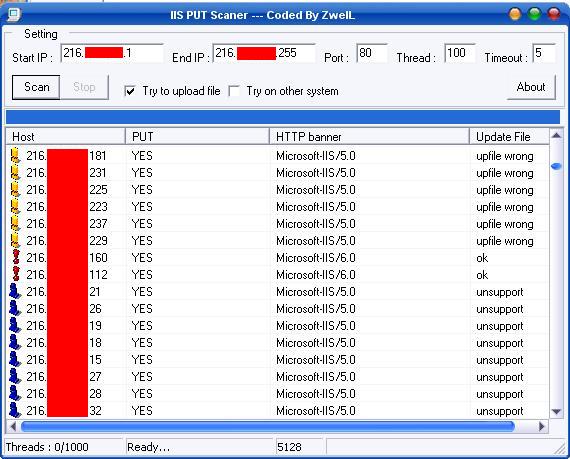

IISPutScanner v1.0

在zwell's blog看到的,扫描判断IIS版本,并能测试是否有写权限,比老兵那个IIS写权限利用程序多了个扫描IIS版本的功能。记得以前第八军团就被人用IIS写权限给留过TXT。

来源:zwell's blog

HTTP support a method named PUT that can upload a file to WEB server, so we can…^_^

Don't be surprise when you find so many servers enable this method, what you think if you want to replace the index page, aha…

阅读全文 »

图解IIS服务器配置教程

作者:中国路由网

IIS服务器完全配置 现在我们要使IIS实现ASP,CGI,PERL和PHP+MYSQL

所需软件(都要是For Windows的):

ActivePerl、PHP、MYSQL

ActivePerl下载:

国内:http://www.downloadsky.com/down/ActivePerl-5.6.1.630-MSWin32-x86.zip (目前最新版本是ActivePerl V5.6.1.630)

PHP下载:

国内:http://www.downloadsky.com/down/php-4.0.6-Win32.zip (目前最新版本是PHP V4.0.6)

MYSQL下载:

国内: http://www.downloadsky.com/down/mysql-3.23.45-win.zip (目前最新版本是MYSQL V3.23.45)

阅读全文 »

利用IIS日志追查网站入侵者

作者:HaK_BaN[B.C.T] http://www.cnbct.org

以前黑站黑了很多,但是就没有想过会不会被追踪到,都没有想过怎么去擦自己的屁股,万万没想到在自己不再黑站的时候,却发现了自己的BBS被黑了。根据当初的判断,BBS程序是我们BCT小组成员编写的Lvbbs不会存在着上传漏洞和SQL注入啊!就算能拿到权限都不可能可以弄出个webshell出来,不是程序的漏洞的话,就一定是服务器的安全问题了,以前整天拿着旁注去黑站,这下子好玩了,竟然被别人拿去黑自己的网站了。所以就硬着头皮去找网管问个究竟,怎么知道网管还说我自己的问题,要我自己去找气死我啊。

那只好做一回网管了,如果你是网管你会如何去追查问题的来源了?程序问题就去查看“事件查看器”,如果是IIS问题当然是查看IIS日志了!系统文件夹的system32低下的logfile有所有的IIS日志,用来记录服务器所有访问记录。因为是虚拟主机的用户,所以每个用户都配置独立的IIS日志目录,从里面的日志文件就可以发现入侵者入侵BBS的资料了,所以下载了有关时间段的所有日志下来进行分析,发现了很多我自己都不知道资料!哈哈哈,这下子就知道入侵者是怎么入侵我的BBS了。

阅读全文 »