作者:rover

来源:rover's blog

累死朕了,纯手工猜了个站..还是mssql2005..边找资料边爆..整理如下

/**/跟空格的作用一样,有的时候可以过一些过滤

爆库语句,修改红色部分的数字挨个猜出库

/**/and/**/(select/**/top/**/1/**/isnull(cast([name]/**/as/**/nvarchar(500)),char(32))%2bchar(124)/**/from/**/[master].[dbo].[sysdatabases]/**/where/**/dbid/**/in/**/(select/**/top/**/1/**/dbid/**/from/**/[master].[dbo].[sysdatabases]/**/ 阅读全文 »

Tags: MSSQL

议题作者:pt007[at]vip.sina.com版权所有,转载请注明版权

信息来源:邪恶八进制信息安全团队(www.eviloctal.com)

/*程序一:用链表实现的MYSQL密码暴破程序,参考了[email protected]的程序,进行了一些修改*/

阅读全文 »

Tags: MSSQL,

MySQL,

Oracle

来源:5up3rh3i'blog

前言:

openrowset/opendatasource的应用大家应该很熟悉了,cadt[1]就是利用的openrowset,其实我们利用openrowset/opendatasource还可

以做很多事情。

一、函数原形参考:

OPENROWSET:http://msdn2.microsoft.com/zh-cn/library/ms190312(SQL.90).aspx

OPENROWSET

( { 'provider_name' , { 'datasource' 'user_id' 'password'

| 'provider_string' }

, { [ catalog. ] [ schema. ] object

| 'query'

阅读全文 »

Tags: MSSQL,

opendatasource,

openrowset

鬼仔注:老文章了,好像是05年的,在Xwind那里看到的,但是不知道作者是谁了。

我google了一下,在一个站上看到是此文的作者是炎黄兵团的Alpha,但是现在炎黄兵团已经无法打开了。

作者:Alpha

如果网站只开了80端口,你会发现下面的方法是比较有用的

其中用的方法几乎都不是我发现的,文总包括一些注入时的个人经验和技巧

方法可以说有4种(现在已知的)

第一种方法:

这个是<<怪异的SQL注入>>中介绍的方法

利用sqlserver的xp_dirtree,好的我们先来将一下方法,然后再说其优劣处(在原文的基础上作了点补充)

建立表

语句:http://www.xxxxx.com/down/list.asp?id=1;create table dirs(paths varchar(1000))–

阅读全文 »

Tags: MSSQL

鬼仔注:XAMPP(Apache+MySQL+PHP+PERL)是一个功能强大的建站集成软件包。我见过有不少站为了省事直接用这个做,我以前测试东西也用这个搭建过环境。影响的版本挺多:

XAMPP Apache Distribution 1.4.14

XAMPP Apache Distribution 1.4.13

XAMPP Apache Distribution 1.4.12

XAMPP Apache Distribution 1.4.11

XAMPP Apache Distribution 1.4.10 a

XAMPP Apache Distribution 1.4.10

XAMPP Apache Distribution 1.4.9

XAMPP Apache Distribution 1.4.8

阅读全文 »

Tags: MSSQL,

Vulnerability,

XAMPP

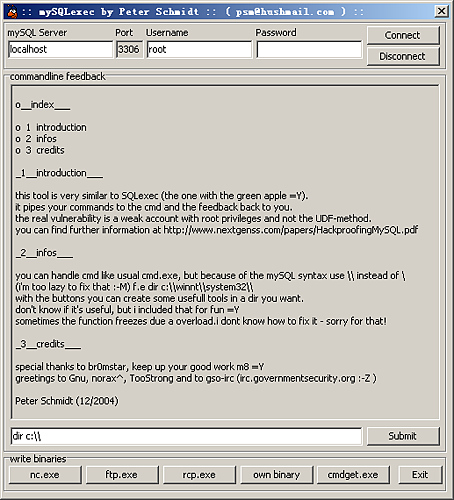

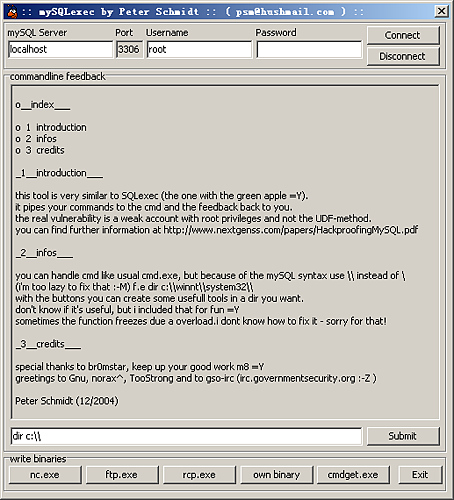

比较老的东西了

以前连Mysql用的都是牛族的SuperMysql或者老兵的数据库管理助手

连Mssql则是Mssqlexec,或者SQL综合利用工具(这两个大家应该比较熟悉)

今天在国外一个论坛看到这个 Mysqlexec ,发上来,主要是这个 Mysqlexec 我以前没见过。

同时也把 Mssqlexec 发上来,我喜欢这种小巧的软件。

在我看来是比较经典的工具。

Mysqlexec

下载:mysqlexec.zip

阅读全文 »

Tags: MSSQL,

MySQL

作者:空虚浪子心[xgc]

来源:eNet硅谷动力

本文献给交我的开发程序启蒙老师――西安兆龙的 周老师,和一起学习的AT2Q6101的同学们。

触发器权限和所有权

CREATE TRIGGER 权限默认授予定义触发器的表所有者、sysadmin 固定服务器角色成员以及 db_owner 和 db_ddladmin 固定数据库角色成员,并且不可转让。

需要的环境

本文需要的环境是已经获取了sql服务器的以上其中一个权限,目的是为了留下隐蔽的后门,不被管理员发现。即使发现了也是加密的(可以破解,不过有些管理员不懂,也不会注意,相关信息google下)。

正文:

触发器是在对表进行插入(insert)、更新(update)或删除(delete)操作时,自动执行的存储过程。最常见用于执行敏感数据操作时做历史记录。

本文以动网论坛dvbbs为例,我们 阅读全文 »

Tags: MSSQL

作者:lake2 来源:lake2的专栏

一个暴力破解MSSQL用户密码的ASP程序,最早发布在EST论坛。以下这个版本是可以运行之后关闭浏览器,运行完毕将在当前目录生成结果文件的。 用ASP做事情效率很慢,当然这个程序所体现的不是它的效率,而是……给你点悬念,不然多没意思哦。

自己把以下代码保存为ASP文件。当然我还是一如既往的BS那些只改作者名字的家伙。

阅读全文 »

Tags: MSSQL