==Ph4nt0m Security Team==

Issue 0x02, Phile #0x05 of 0x0A

|=—————————————————————————=|

|=————————=[ 编写通用内核shellcode ]=————————=|

|=—————————————————————————=|

|=—————————————————————————=|

|=———————–=[ By Tms320 ]=———————-=|

|=———————-=[ <Tms320_at_ph4nt0m.org> ]=———————=|

|=—————————————————————————=|

一、多个内核漏洞的出现将研究者的目光从ring3引向了ring0

最近曝光的ms08-025漏洞,受影响的系统包含了微软出版的几乎所有NT体系结构的版本,引起了不少研究者的兴趣,漏洞曝光不久就在网上出现了利用程序。基于内核漏洞的溢出,为我们获取系统的ring0执行权限打开了方便之门,通过这类漏洞提升本地执行权限,获取system权限执行级别。

阅读全文 »

Tags: Ph4nt0m,

Ph4nt0m Webzine,

shellcode,

WebZine

==Ph4nt0m Security Team==

Issue 0x02, Phile #0x04 of 0x0A

|=—————————————————————————=|

|=———————–=[ 浅析浏览器的跨域安全问题 ]=———————-=|

|=—————————————————————————=|

|=—————————————————————————=|

|=———————–=[ By rayh4c ]=———————-=|

|=———————-=[ <rayh4c_at_80sec.com> ]=———————=|

|=—————————————————————————=|

Manuel Caballero大牛在这次的BLUEHAT大会上讲了一个叫A Resident in My Domain的议题,字面上的意思就是驻留在自己的域,随后开始有牛人在自己BLOG上写了一些相关的内容,这段时间一直和HI群里的朋友在讨论这个问题,大家都简称为鬼页,这个鬼页非常神奇,可以跟随你浏览的每个页面。经过鬼页的启发,我也对浏览器的跨域安全问题进行了测试。

阅读全文 »

Tags: Ph4nt0m,

Ph4nt0m Webzine,

WebZine,

跨域

==Ph4nt0m Security Team==

Issue 0x02, Phile #0x0A of 0x0A

|=—————————————————————————=|

|=———————-=[ pe/elf 文件加壳时的处理 ]=———————-=|

|=—————————————————————————=|

|=—————————————————————————=|

|=————————–=[ By dummy ]=————————–=|

|=———————–=[ <dummy_at_ph4nt0m.org> ]=———————-=|

|=—————————————————————————=|

前言:

最初的壳是在感染型的病毒技术上发展出来的,加壳目的一般是压缩或加密。本文主要就x86平台下win32 pe和linux elf 加壳程序的实现做简单介绍和总结,以自己以前写相关程序做线索叙述,其中程序源码是开源的,有兴趣的朋友可以继续进行改进。

阅读全文 »

Tags: Ph4nt0m,

Ph4nt0m Webzine,

WebZine

==Ph4nt0m Security Team==

Issue 0x02, Phile #0x03 of 0x0A

|=—————————————————————————=|

|=—————————=[ CSO的生存艺术 ]=—————————–=|

|=—————————————————————————=|

|=—————————————————————————=|

|=——————–=[ By ayazero ]=——————–=|

|=——————–=[ <ay4z3ro_at_hotmail.com> ]=——————–=|

|=—————————————————————————=|

本文主要面向管理人员,对于有特殊需求的技术人员可适当参考。

引子:

偶尔看到一篇文章《2008预测技术派CIO面临失业》,其中“预测指出2008年对那些专注于IT运营和成本裁减的CIO来说将是一个转折点,CIO必须证明他们作为商业伙伴的价值,否则就会被打入冷宫。报告还指出现在许多CIO还埋头扎堆于”技术丛林”中,却对战略管理、业务营运、财务融资、人际关系等一知半解,这都将会面临被淘汰的困境中。随着企业的发展,传统技术派 CIO已经无法再胜任高层管理工作,如果还一直只专注于技术的角色,将与战略化的角色不符,表示CIO已经不胜任高层管理岗位。而且传统技术型CIO通常还会忽略一件极其重要的工作,就是对公司运营现状和管理需求的不甚了解,使IT部门只成为一个信息技术中心,而不是管理信息的中心。实际上,只有与管理、业务相结合,技术才能有用武之地,否则只能导致闭门造车,当技术脱离业务时,再好的技术也徒劳无益。

阅读全文 »

Tags: CSO,

Ph4nt0m,

Ph4nt0m Webzine,

WebZine

==Ph4nt0m Security Team==

Issue 0x02, Phile #0x02 of 0x0A

|=—————————————————————————=|

|=——————————=[ SWAN访谈 ]=——————————-=|

|=—————————————————————————=|

|=—————————————————————————=|

|=—————–=[ By Ph4nt0m & Swan ]=—————-=|

|=—————————————————————————=|

笔者:回答问题前你有什么话么?

SWAN:还是坚持扯淡路线。清楚了这个前提后希望不要对我产生“你算那根葱”的感觉,说实话小的还算不上一根葱。

阅读全文 »

Tags: Ph4nt0m,

Ph4nt0m Webzine,

WebZine

==Ph4nt0m Security Team==

Issue 0x02, Phile #0x01 of 0x0A

|=—————————————————————————=|

|=———————-=[ Introduction ]=———————–=|

|=—————————————————————————=|

|=—————————————————————————=|

|=——————–=[ By axis ]=——————–=|

|=——————–=[ <root_at_ph4nt0m_dot_org> ]=——————–=|

|=—————————————————————————=|

今天,我们非常欣喜的宣布我们完成了第二期webzine的制作。这是许多人共同努力的结果,汇聚了大家的心血。

阅读全文 »

Tags: Ph4nt0m,

Ph4nt0m Webzine,

WebZine

作者:余弦

来源:0x37 Security

在某SNS网站发一篇文章时,标题的字符数上限为30,如下图:

不 过在文章列表中,标题就跨了(如下图,其它状态不跨)。看来这个SNS网络没对输入的字符进行有效过滤,而单单对输出进行过滤。30个字符限制能做什么 呢?假如仅为了证明有XSS漏洞,那就简单一句</a><img src= onerror=alert()>。可如果想爆发Worm,那该怎么办?

阅读全文 »

Tags: XSS Trap

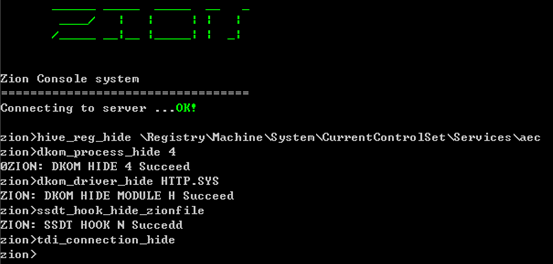

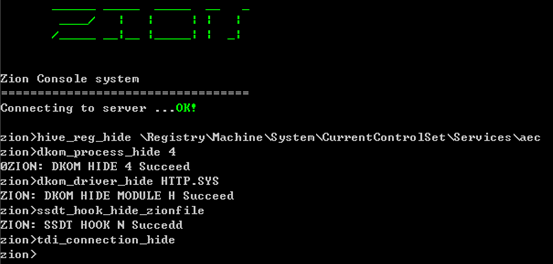

Codename: Zion by Liang

Zion是一套Rootkit攻防函数库,我(Liang)负责全部的攻击部分,检测部 分由另一实习生同学完成,能够躲避常见的安全检测工具这是本次练习中的关键任务,针对这些流行的内核级Rootkit隐藏技术,我一一对它们进行了实现。 用户可通过命令行输入特定命令,达到特定的隐藏目的,效果图如下:

目前的实现包括:

阅读全文 »

Tags: Rootkit