DJ?瞧我是怎样入侵你

来源:红狼

作者:Tommie(C.R.S.T)

已经发表在黑客手册2008年第三期.

or突破防注入

春节呆在家里上网,我表哥突然找我说要一个DJ网站的VIP会员,说搞定后请我吃KFC,于是就答应了。用IE打开目标网站,找到一个带参数的ASP链接,如图1。

提交AND 1=1,如图2。

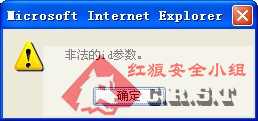

可能到了这里,有些读者会选择放弃。其实,如果一个网站的防注入不是过滤得很严的话,可以试试or注入。向注入点提交or 1=1,发现跳到另外一个页面了,如图3。

阅读全文 »

BBSXP绕过过滤继续注入

————————————-

注:本站首发,转载请保留,谢谢!

http://www.neeao.com

Neeao's Security Blog

————————————-

By YaMato[BCT]

Date:2008-2-22

Version:BBSXP 7.3-BBSXP2008 sql

漏洞分析:

官方最新过滤函数HTMLEncode,这次过滤了字符* ,再一次绕过过滤注射

Function HTMLEncode(fString)

fString=Replace(fString,CHR(9),"")

fString=Replace(fString,CHR(13),"")

阅读全文 »

新云CMS Online.asp页面过滤不严导致SQL注入漏洞

————————————-

注:本站首发,转载请保留,谢谢!

http://www.neeao.com

Neeao's Security Blog

————————————-

漏洞发布:yamato[BCT]

发布日期:

2008-2-15

更新日期:

2008-2-21

受影响系统:

最新版本

漏洞文件:

/inc/online.asp

代码分析如下:

OnlineSQL = "INSERT INTO NC_Online(id,ChannelID,username,identitys,station,ip,browser,startTime,lastTime,userid,strReferer) 阅读全文 »

BBSXP论坛程序Members.asp页面过滤不严导致SQL注入漏洞(2)

————————————-

注:本站首发,转载请保留,谢谢!

http://www.neeao.com

Neeao's Security Blog

————————————-

漏洞发布:yamato[BCT]

发布日期:

2008-2-15

更新日期:

2008-2-21

受影响系统:

BBSXP7.3

BBSXP2008

漏洞文件:

Members.asp

代码分析:.

SearchType=HTMLEncode(Request("SearchType")) //第8行

。。。。。。

if SearchText<>"" then item=item&" and ("&SearchType&" 阅读全文 »

BBSXP论坛程序New.asp页面过滤不严导致SQL注入漏洞

————————————-

注:本站首发,转载请保留,谢谢!

http://www.neeao.com

Neeao's Security Blog

————————————-

漏洞发布:yamato[BCT]

发布日期

2008-2-18

更新日期

2008-2-21

受影响系统:

BBSXP7.3

BBSXP2008

漏洞文件:

New.asp

代码分析:

Sort=HTMLEncode(Request("Sort")) //第24行

if Sort = empty then

SqlSort="ThreadID"

else

SqlSort=Sort

阅读全文 »

BBSXP论坛程序Members.asp页面过滤不严导致SQL注入漏洞

————————————-

注:本站首发,转载请保留,谢谢!

http://www.neeao.com

Neeao's Security Blog

————————————-

漏洞发布:Bug.Center.Team

发布日期:

2008-2-15

更新日期:

2008-2-21

受影响系统:

BBSXP7.3

BBSXP2008

漏洞文件:

Members.asp

代码分析:.

CurrentAccountStatus=HTMLEncode(Request("CurrentAccountStatus")) //第11行

。。。。。。

if CurrentAccountStatus 阅读全文 »